Национальная библиотека им. Н. Э. Баумана

Bauman National Library

Персональные инструменты

АПКШ «Континент»

АПКШ «Континент» (программный комплекс шифрования «Континент») — аппаратно-программный комплекс, позволяющий обеспечить защиту информационных сетей организации от вторжения со стороны сетей передачи данных (Интернет), конфиденциальность при передаче информации по открытым каналам связи (VPN), организовать безопасный доступ пользователей VPN к ресурсам сетей общего пользования, а также защищенное взаимодействие сетей различных организаций.

Содержание

Назначение

Комплекс обеспечивает криптографическую защиту информации (в соответствии с ГОСТ 28147–89), передаваемой по открытым каналам связи, между составными частями VPN, которыми могут являться локальные вычислительные сети, их сегменты и отдельные компьютеры. [Источник 2] [Источник 3]

Современная ключевая схема, реализуя шифрование каждого пакета на уникальном ключе, обеспечивает гарантированную защиту от возможности дешифрации перехваченных данных.

Для защиты от проникновения со стороны сетей общего пользования комплекс «Континент» 3.7 обеспечивает фильтрацию принимаемых и передаваемых пакетов по различным критериям (адресам отправителя и получателя, протоколам, номерам портов, дополнительным полям пакетов и т.д.). Осуществляет поддержку VoIP, видеоконференций, ADSL, Dial-Up и спутниковых каналов связи, технологии NAT/PAT для сокрытия структуры сети.

Область применения

Возможности

Основные характеристики

Работа через Dial-Up соединения, оборудование ADSL, подключенное непосредственно к криптошлюзу, а также через спутниковые каналы связи. Криптошлюзы «Континент» 3.7 «прозрачны» для любых приложений и сетевых сервисов, работающих по протоколу TCP/IP, включая такие мультимедиасервисы, как IP-телефония и видеоконференции.

Реализованный в АПКШ «Континент» 3.7 механизм приоритизации трафика позволяет защищать голосовой (VoIP) трафик и видеоконференции без потери качества связи.

Резервирование гарантированной полосы пропускания за определенными сервисами обеспечивает прохождение трафика электронной почты, систем документооборота и т.д. даже при активном использовании IP-телефонии на низкоскоростных каналах связи.

Поддержка VLAN гарантирует простое встраивание АПКШ в сетевую инфраструктуру, разбитую на виртуальные сегменты. Поддержка технологии NAT/PAT позволяет скрывать внутреннюю структуру защищаемых сегментов сети при передаче открытого трафика, а также организовывать демилитаризованные зоны и сегментировать защищаемые сети.

Скрытие внутренней структуры защищаемых сегментов корпоративной сети осуществляется:

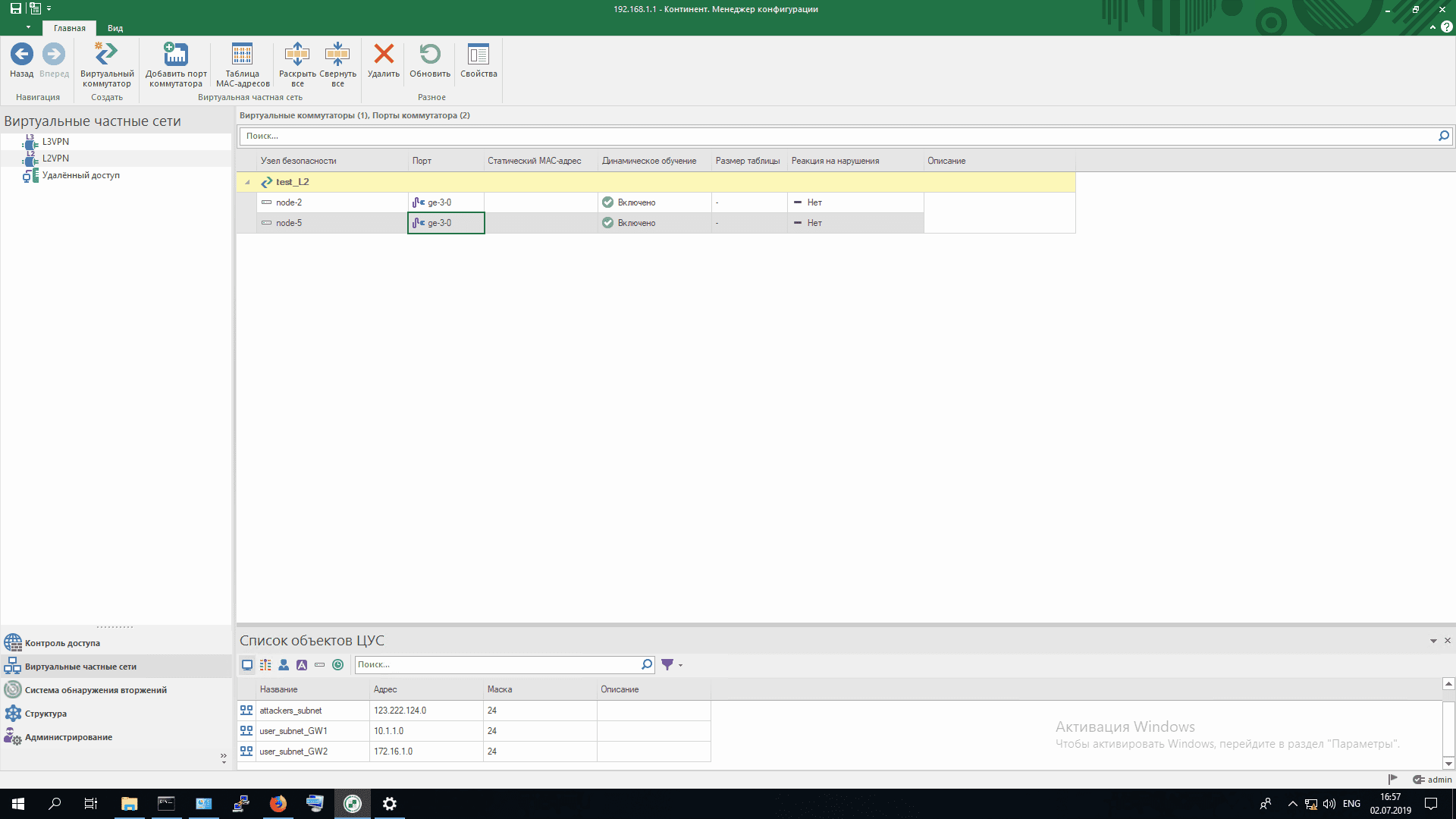

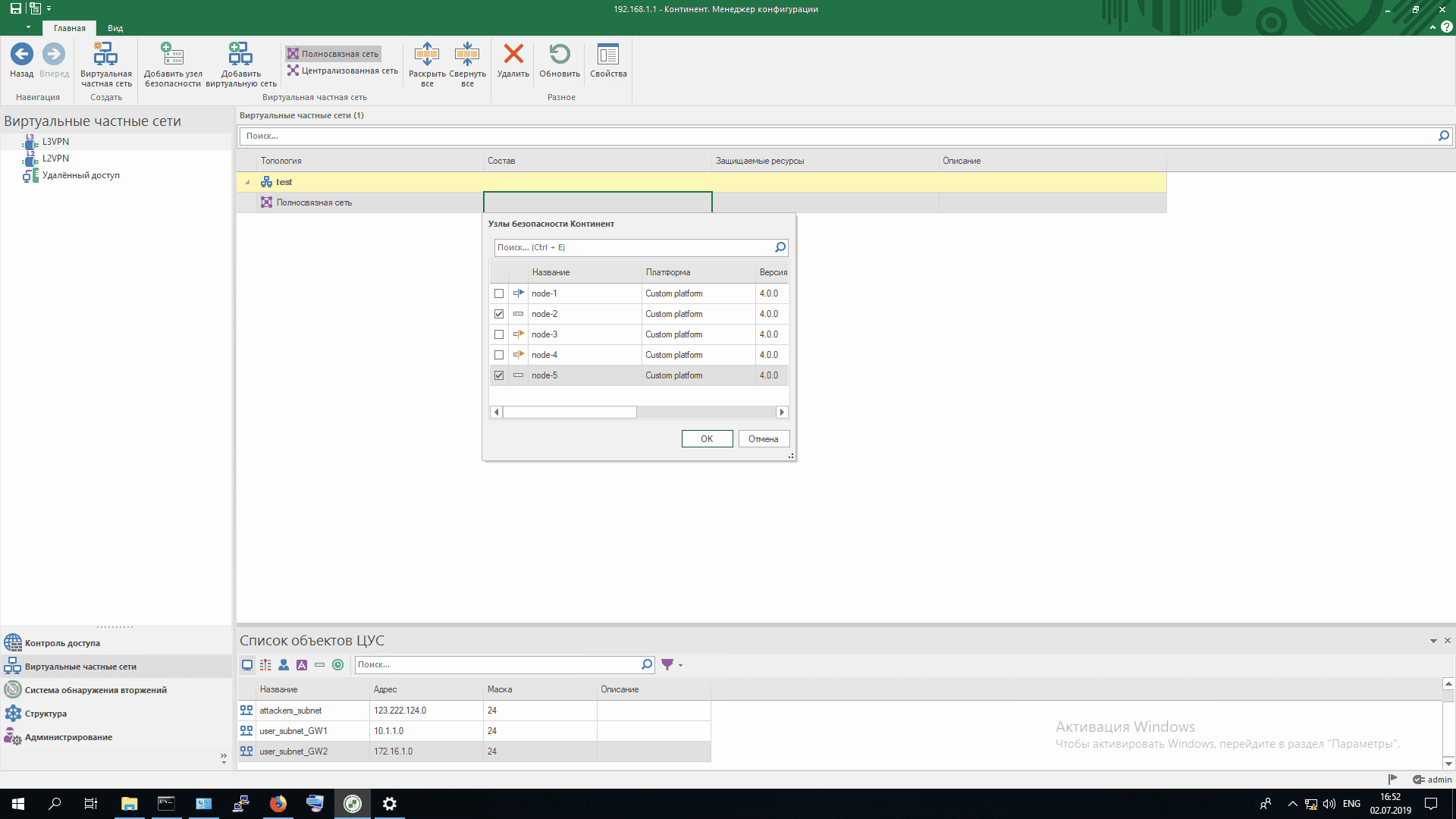

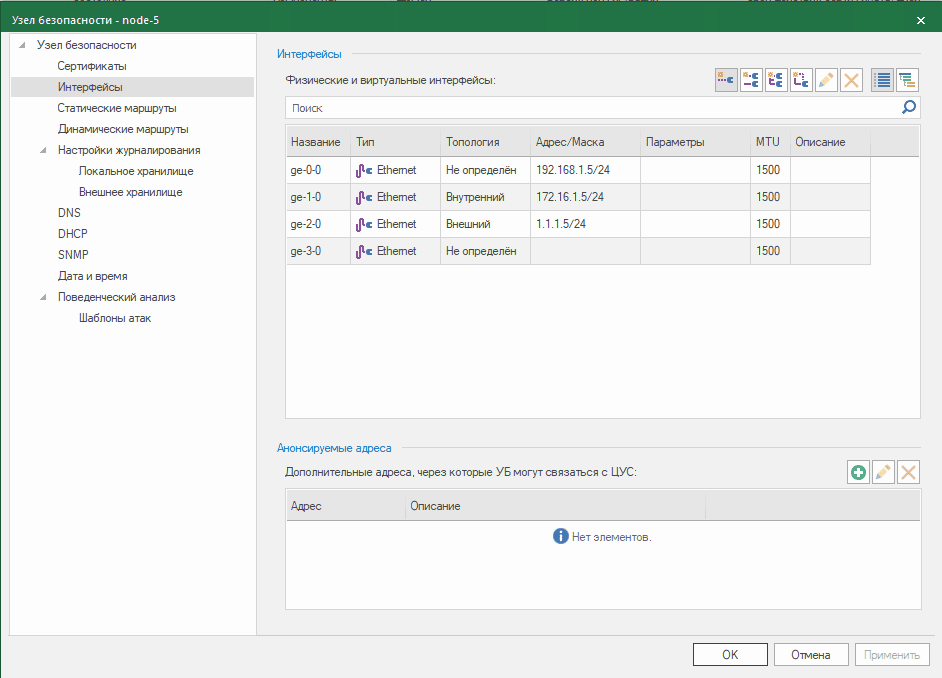

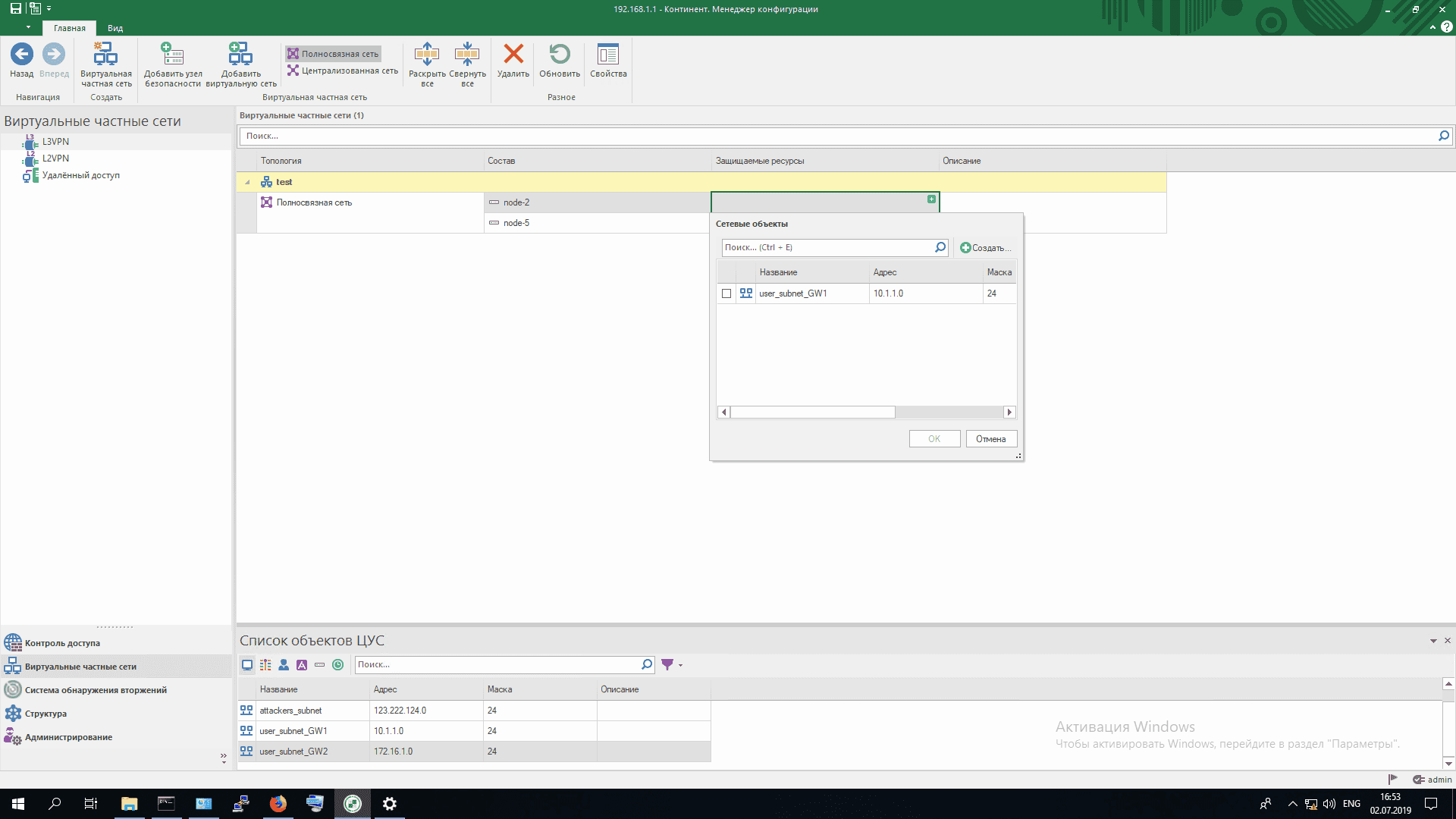

Реализован механизм виртуальной адресации для обеспечения возможности обмена информацией между защищаемыми IP-подсетями с пересекающимся или одинаковым адресным пространством. В состав АПКШ «Континент» входит модуль «ArcSight коннектор», предназначенный для выгрузки событий в систему ArcSight ESM. Дополнительный модуль ПАК «Криптографический коммутатор» обеспечивает поддержку режима L2VPN для объединения распределенных сетей на канальном уровне L2 без изменения адресного пространства.

Есть возможность автоматической синхронизации времени ЦУС и всей сети криптошлюзов с заданным сервером точного времени по протоколу NTP. В состав комплекса добавлено автоматизированное рабочее место генерации ключей для введения режима управления по схеме трехлетнего хранения ключевой информации. В качестве носителя ключевой информации используются USB-ключи Rutoken ЭЦП, ключи шифрования записывают в защищенную область памяти.

Реализована поддержка работы с каналами связи, использующими протокол IPv6. Режим повышенной безопасности позволяет создавать группы криптографических шлюзов с политиками безопасности, исключающими попадание незашифрованного трафика во внешние сети.

Обеспечивается возможность установления доверительных отношений между криптошлюзами, принадлежащими разным криптографическим сетям и управляемыми разными ЦУС, для организации защищенного обмена между разными организациями. Все настройки производятся централизованно при помощи программы управления ЦУС с использованием собственной инфраструктуры открытых ключей. На каждом криптошлюзе существует возможность специально выделить один из интерфейсов для проверки трафика, проходящего через КШ, на наличие попыток неавторизованного доступа (сетевых атак). Для этого необходимо определить такой интерфейс, как «SPAN-порт», и подключить к нему компьютер с установленной системой обнаружения атак (например RealSecure). После этого на данный интерфейс начинают ретранслироваться все пакеты, поступающие на вход пакетного фильтра криптошлюза.

Для защиты от DoS-атак предусмотрен механизм антиспуфинга. Специальные механизмы борьбы с SYN-flood позволяют либо ограничить количество соединений, используя «агента» (TCP proxy), либо блокировать соединение до целевого сервера до тех пор, пока клиент не ответит на свой собственный запрос подтверждением в рамках стандартного алгоритма работы TCP. Полуоткрытые соединения с просроченным временем ожидания автоматически удаляются из таблицы состояния.Реализована поддержка внешних 3G-модемов (USB) для подключения криптошлюзов через провайдеров сотовых сетей.

Обслуживание и управление

АПКШ «Континент» 3.7 не требует постоянного локального администрирования и может работать в необслуживаемом режиме 24*7х365. Промышленные компьютеры, используемые в производстве комплекса, в совокупности с возможностью горячего и холодного резервирования гарантируют бесперебойную работу комплекса. Комплекс осуществляет оперативное оповещение администраторов о событиях, требующих оперативного вмешательства, в режиме реального времени.

В комплексе решена проблема обновления программного обеспечения криптошлюзов в территориально распределенных системах. Обновление ПО загружается в комплекс централизованно, рассылается на все криптошлюзы, входящие в состав комплекса, и автоматически устанавливается.

Отказоустойчивость комплекса обеспечивается следующими мерами:

Централизованное управление сетью осуществляется при помощи ЦУС и программы управления, которая позволяет в диалоговом режиме изменять настройки всех криптошлюзов сети и вести оперативный мониторинг их текущего состояния. Отображение состояния всех устройств на рабочем месте администратора в масштабе реального времени позволяет своевременно выявлять отклонения от нормального процесса функционирования и оперативно на них реагировать.

Реализована возможность разделения полномочий на администрирование комплекса, например, на управление ключевой информацией, на назначение прав доступа к защищаемым ресурсам, на добавление новых компонентов, на аудит действий пользователей (в том числе и других администраторов).

Взаимодействие с системами управления сетью позволяет контролировать состояние АПКШ «Континент» 3.7 по протоколу SNMPv2 из систем глобального управления сетью (Hewlett-Packard, Cisco и др.)

Архитектура АПКШ «Континент» 3.7

АПКШ «Континент» состоит из:

Континент (программа)

Назначение

Недостатки

Примечания

Полезное

Смотреть что такое «Континент (программа)» в других словарях:

АВСТРАЛИЯ — 1) Австралийский Союз, гос во. Название Австралия (Australia) по расположению на материке Австралия, где находится свыше 99% территории гос ва. С XVIII в. владение Великобритании. В настоящее время представляет собой федерацию Австралийский Союз… … Географическая энциклопедия

ВЕЛИКОБРИТАНИЯ — (Great Britain) гос во в Зап. Европе, расположено на Британских о вах. Офиц. назв. В. Соединенное Королевство Великобритании и Северной Ирландии (United Kingdom of Great Britain and Northern Ireland); часто всю В. неточно именуют Англией (по назв … Советская историческая энциклопедия

Европа — (Europe) Европа – это плотнонаселенная высокоурбанизированная часть света названная в честь мифологической богини, образующая вместе с Азией континент Евразия и имеющая площадь около 10,5 миллионов км² (примерно 2 % от общей площади Земли) и … Энциклопедия инвестора

СССР. Естественные науки — Математика Научные исследования в области математики начали проводиться в России с 18 в., когда членами Петербургской АН стали Л. Эйлер, Д. Бернулли и другие западноевропейские учёные. По замыслу Петра I академики иностранцы… … Большая советская энциклопедия

КХЛ-ТВ — Телеканал КХЛ (KHL TV channel) ООО «КХЛ Маркетинг» … Википедия

Бирюлёво Восточное — У этого топонима есть и другие значения, см. Бирюлёво. Район Бирюлёво Восточное Муниципальное образование Бирюлёво Восточное Герб … Википедия

Новосибирск — Город Новосибирск Флаг … Википедия

Манекин — Манекин, Роман Владимирович Роман Владимирович Манекин Дата рождения: 16 июня 1965(1965 06 16) (44 года) Место рождения … Википедия

Клиентское ПО для всех популярных ОС

Windows

Linux

Android

iOS

Современный лаконичный интерфейс

Незаметная для пользователя работа клиента

Автоподключение на десктопных клиентах

Запуск на мобильных устройствах в один клик

Тёмная тема

Клиентское ПО для всех популярных ОС

Современный лаконичный интерфейс

Континент АП 4

по требованиям РД ФСБ

СКЗИ класса КС1/КС2 (Windows)

Континент АП 3

по требованиям РД ФСБ

СКЗИ класса КС1/КС2 (Windows)

СКЗИ класса КС1/КС2/КС3 (Linux)

Защита государственных информационных систем

Защита объектов критической информационной инфраструктуры

Подключение к информационным системам

Дополнительные материалы

Новости

Компании «Код безопасности» и «Открытая мобильная платформа» подтвердили совместимость СКЗИ Континент АП и мобильной ОС Аврора.

Технологические решения от Кода Безопасности для удаленной работы

Континент АП 4 доступен для владельцев устройств от компании Apple

Где используется Континент АП

Подключение к ИС «Единый Портал Тестирования»

Ростехнадзор

СКЗИ «Континент-АП» версия 3.7 (исполнение 1)

СКЗИ «Континент-АП» версия 3.7 (исполнение 2, 3)

СКЗИ «Континент-АП» версия 3.7 (исполнение 4)

СКЗИ «Континент-АП» версия 3.7 (исполнение 5)

СКЗИ «Континент-АП» версия 3.7 (исполнение 6)

СКЗИ «Континент-АП» версия 3.7 (исполнение 7)

СКЗИ «Континент-АП» версия 4

Таблица совместимости Сервера доступа и Континент АП

| Сервер Доступа | Совместимая версия Континент АП | |||

| Windows | Linux | Android | iOS/iPadOS | |

| Континент 3.7 | 3.7 | — | — | — |

| Континент 3.9 | 3.7, 4.0. 4.1 | 4.0 | ||

| Континент 3.9.1 | 3.7, 4.1 | 4.1 | 4.0 | 4.0 |

| Континент 3.9.2 | 4.1 | |||

| Континент 4.0.3 | 4.1 | — | 4.1 | — |

| Континент 4.1 | 4.0, 4.1 | — | ||

Континент АП 4.1 для Windows

| Операционная система | Windows Server 2016 x64 Windows Server 2012 R2 x64 Windows Server 2012 x64 Windows 10 x86/x64 (кроме выпусков Education Edition, Home Edition и Insider Preview) Windows 8.1 x86/x64 |

| Процессор и оперативная память | В соответствии с требованиями ОС, установленной на компьютер |

| Жесткий диск (свободное пространство) | 150 МБ |

| Оптический привод | CD/DVD-ROM |

| Дополнительные устройства и программное обеспечение | ПАК Соболь (для исполнений 2, 3) СКЗИ «КриптоПро CSP» |

Континент АП 4.1 для Linux

Secret Net LSP

(для исполнения 6)

Континент АП 4.1 для Android

| Операционная система | Android 5.0, 5.1 Lollipop Android 6.0 Marshmallow Android 7.0, 7.1 Nougat Android 8.0, 8.1 Oreo Android 9 Pie Android 10 |

| Процессор и оперативная память | В соответствии с требованиями ОС, установленной на компьютер |

| Средства выхода в Интернет | Встроенный модуль 3G/4G Встроенный модуль Wi-Fi |

Континент АП 4.0 для iOS/iPad OS

| Операционная система | iOS 10 iOS 11 iOS 12 iOS 13 iOS 14 iPad OS 13 iPad OS 14 |

| Процессор и оперативная память | В соответствии с требованиями ОС, установленной на компьютер |

| Средства выхода в Интернет | Встроенный модуль 3G/4G Встроенный модуль Wi-Fi |

Документация Континент АП

Информация, содержащаяся в этих документах, может быть изменена разработчиком без специального уведомления, что не является нарушением обязательств по отношению к пользователю со стороны компании-разработчика.

Описание основных особенностей и ограничений.

Сведения для установки и настройки компонентов комплекса на платформе Windows.

Описание основных особенностей и ограничений.

Сведения для установки и настройки компонентов комплекса на платформе Windows.

Сведения для эксплуатации программного обеспечения комплекса на платформе Windows.

Сведения, необходимые для управления работой сервера доступа.

Рекомендации по решению проблем, которые могут возникнуть при настройке и эксплуатации.

Описание основных особенностей и ограничений.

Сведения для установки, настройки и эксплуатации компонентов комплекса на платформе Linux.

Описание основных особенностей и ограничений.

Сведения для установки и настройки компонентов комплекса на платформе Linux.

Сведения для эксплуатации программного обеспечения комплекса на платформе Linux.

Сведения для установки и первого запуска приложения на платформе Android.

Сведения для установки и настройки компонентов комплекса на платформе Android.

Сведения для эксплуатации программного обеспечения комплекса на платформе Android.

Сведения для эксплуатации программного обеспечения комплекса на платформе iOS.

Сведения для установки и подключения приложения.

Сведения для установки, настройки и эксплуатации абонентского пункта на iOS и iPadOS.

Сведения для доступа к защищаемым ресурсам средствами абонентского пункта на платформе iOS и iPadOS.

Сведения для установки и подключения приложения.

Сведения для установки, настройки и эксплуатации абонентского пункта на платформе ОС Аврора 3.x.

Сведения для доступа к защищаемым ресурсам средствами абонентского пункта на платформе ОС Аврора 3.x.

Обзор Континент 4, российского UTM корпоративного уровня с поддержкой алгоритмов шифрования ГОСТ

В новом UTM-продукте корпоративного уровня «Континент 4» от российской компании «Код Безопасности» была полностью переработана система управления, на одном устройстве могут функционировать одновременно межсетевой экран с глубоким анализом трафика, система обнаружения вторжений, L3VPN с поддержкой ГОСТ, L2VPN, сервер доступа, модуль поведенческого анализа и модуль репутации URL. Решение гибко распределяет трафик по компонентам защиты, может использовать для создания политики безопасности объекты LDAP и более 2600 сетевых приложений. С точки зрения производительности продукт обеспечивает пропускную способность в режиме межсетевого экрана до 80 Гбит/с, а в режиме UTM — до 11 Гбит/с.

Сертификат AM Test Lab

Номер сертификата: 264

Дата выдачи: 30.09.2019

Срок действия: 30.09.2024

Введение

Межсетевой экран — передовая линия обороны между внешними угрозами и корпоративной сетью. Он должен постоянно развиваться, чтобы отражать новые угрозы и обеспечивать безопасность сложных и высокопроизводительных инфраструктур.

Границы современных сетей размываются, и поэтому некоторые специалисты предсказывают закат эпохи корпоративных межсетевых экранов. Среди причин называют миграцию инфраструктуры и приложений в публичные облака, что делает «периметровый» подход к безопасности бесполезным. Однако опыт показывает, что массовая миграция в облака, особенно в России, — дело отдаленного будущего. Сейчас корпоративный межсетевой экран остается «точкой приземления» множества облачных сервисов ИБ, и он продолжит быть критически важной частью корпоративной системы защиты информации.

Другой особенностью российского рынка является расширение требований к сертификации средств борьбы с угрозами, поддержке алгоритмов ГОСТ, а также к их санкционной устойчивости.

Существующие иностранные сертифицированные UTM-решения корпоративного уровня не могут в полной мере обеспечить необходимую защиту по нескольким причинам:

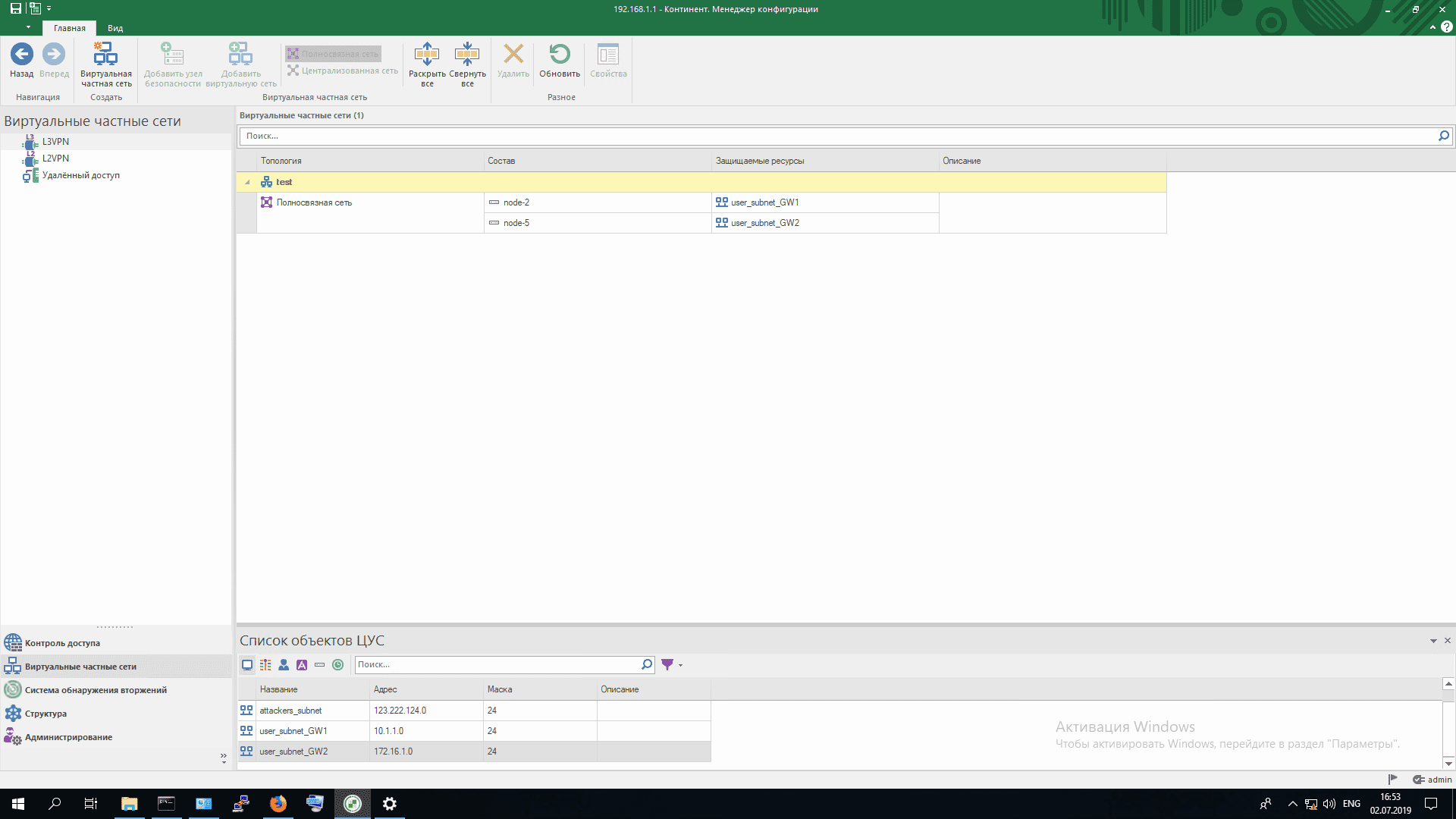

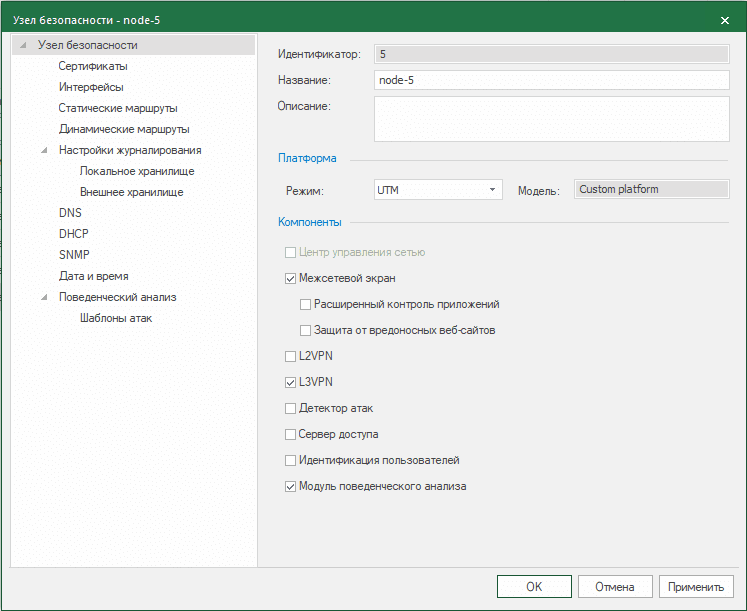

Комплекс «Континент» затронули значительные изменения. Версию 3.9 мы обозревали в декабре 2018 года, сравнительно недавно. Но уже всего через полгода ей на смену пришла радикально новая четвертая версия, с иной архитектурой и набором функций.

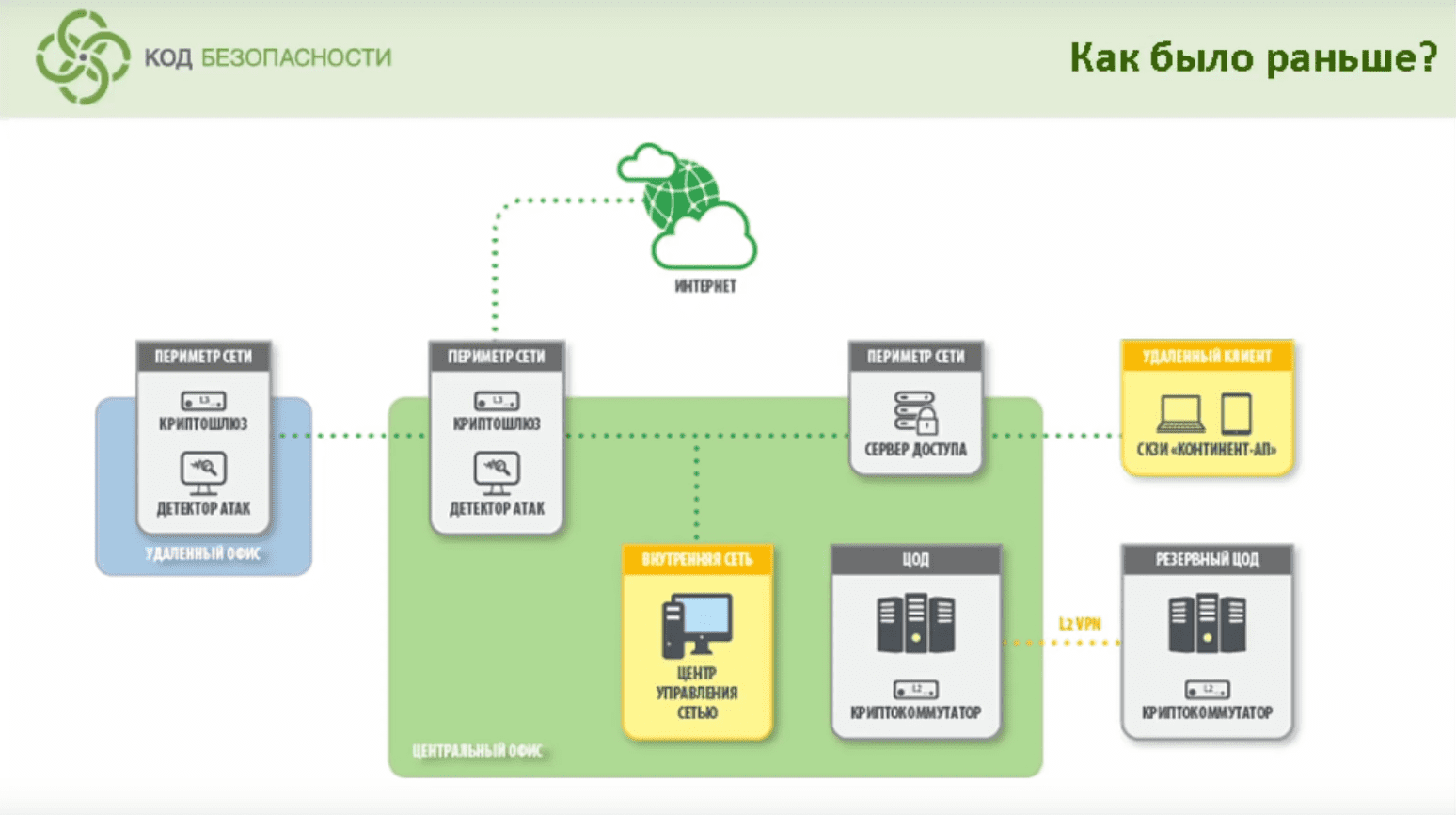

Для начала посмотрим, как решение было устроено раньше (рисунок 1). Каждый компонент (межсетевой экран, система обнаружения вторжений, L2 VPN) требовал отдельной аппаратной платформы. Решить эти проблемы только лишь увеличением вычислительной мощности уже не представлялось возможным. Именно поэтому команда «Кода Безопасности» взялась за сложную и крупномасштабную задачу принципиального улучшения «Континента».

Рисунок 1. Как был устроен «Континент 3.9»

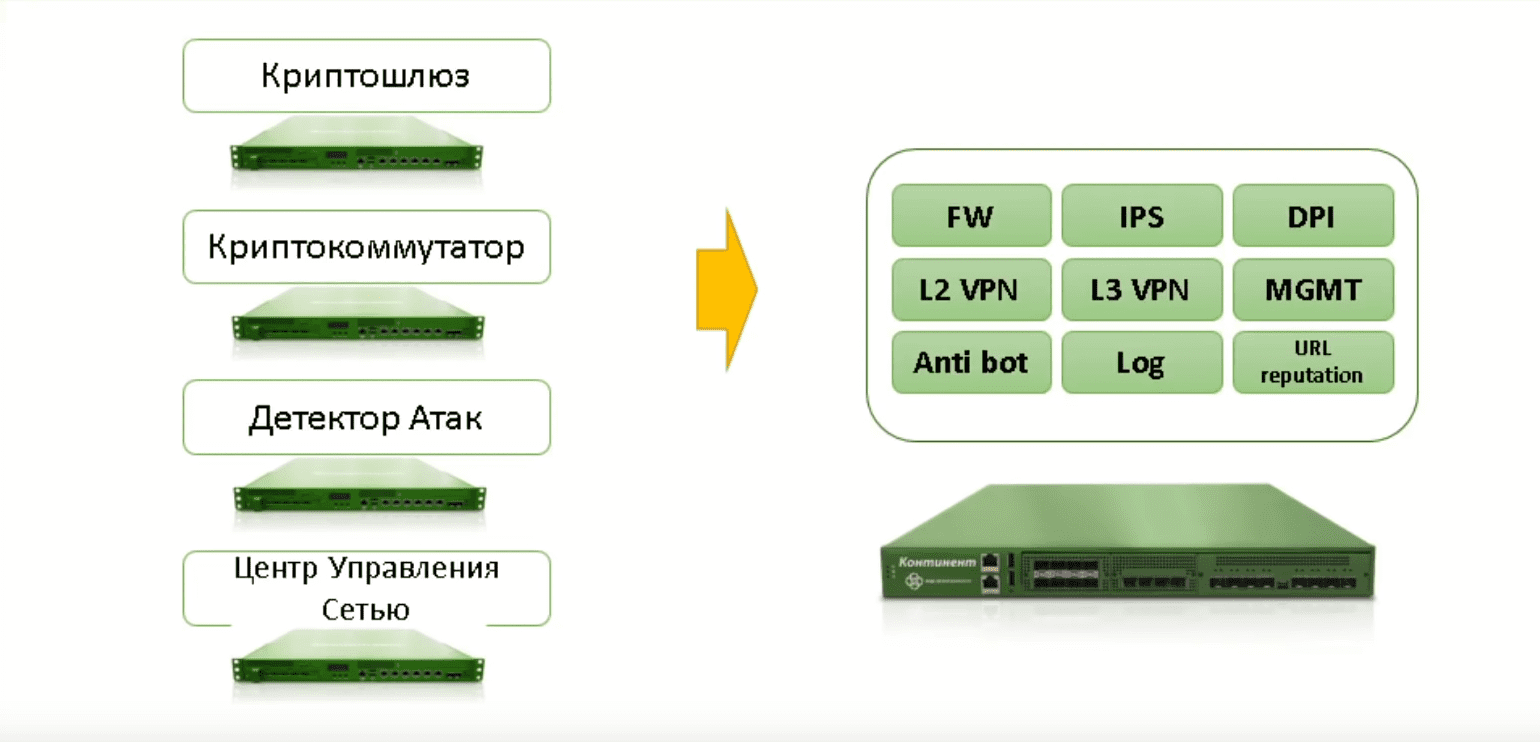

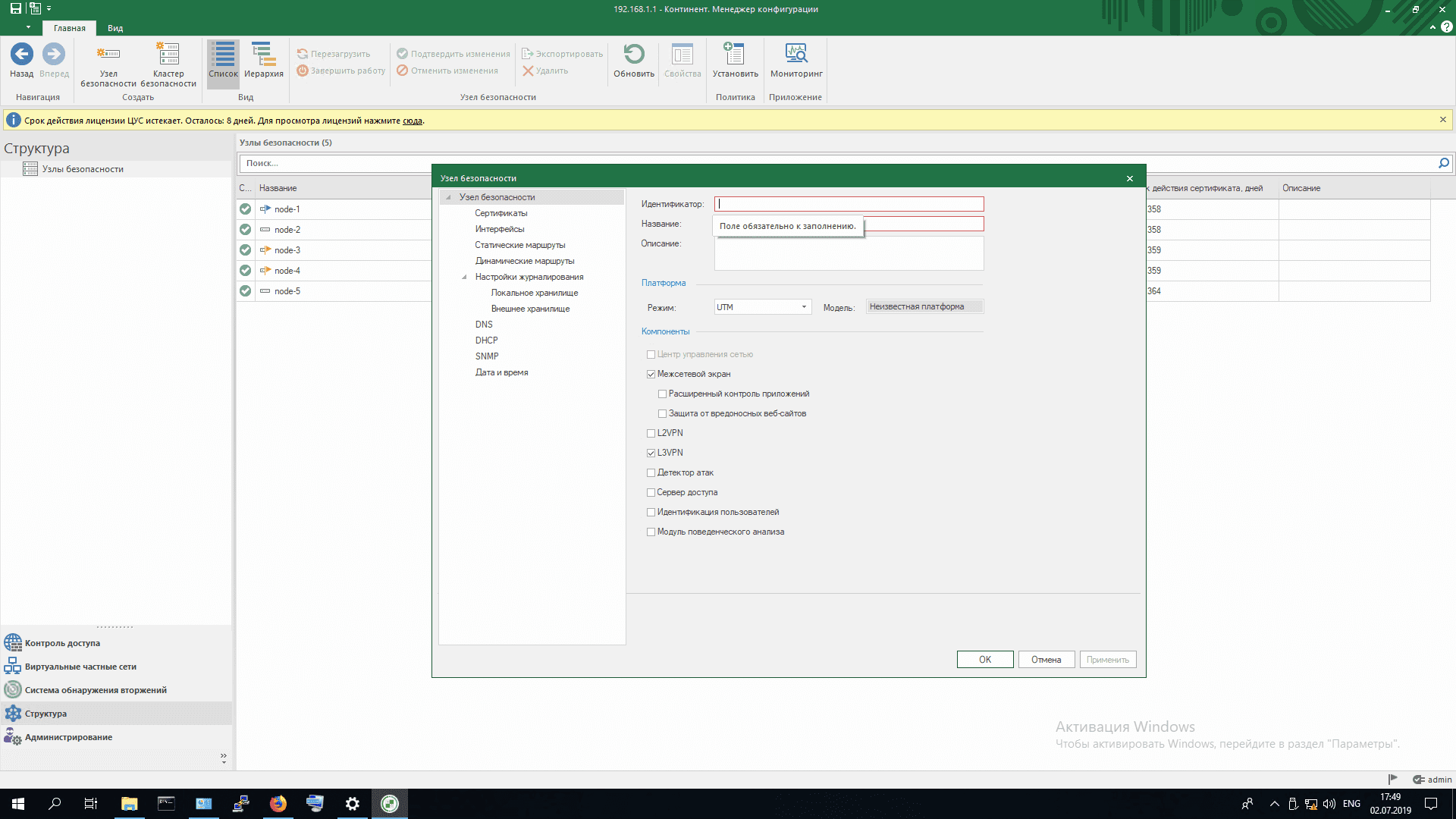

В результате получился обновленный продукт, отличающийся не только графическим интерфейсом, как иногда бывает. Теперь все актуальные механизмы безопасности консолидированы (рисунок 2) на едином устройстве, по принципу UTM — Unified Threat Management, универсальное решение в сфере компьютерной безопасности, обеспечивающее мощную комплексную защиту от сетевых угроз.

Рисунок 2. Объединение механизмов безопасности в «Континент 4»

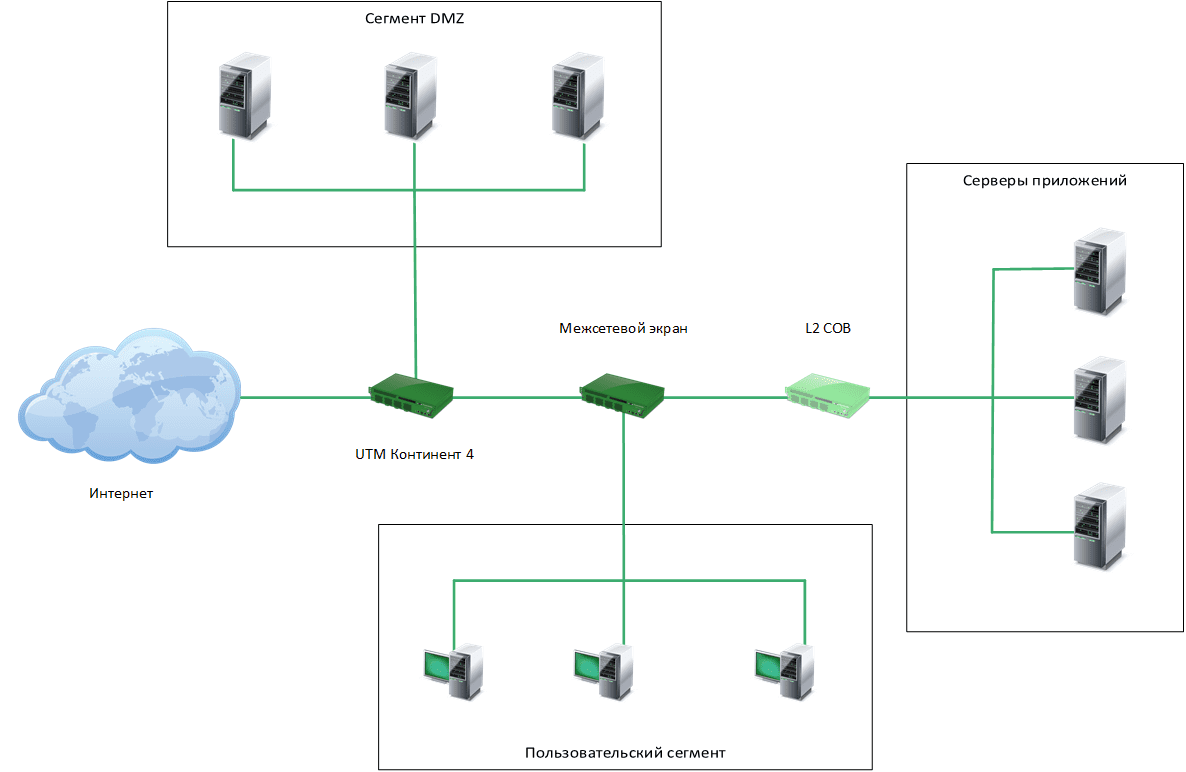

Во всех необходимых точках присутствия ставится одна аппаратная платформа, на которой доступны все механизмы защиты, но активируются только те из них, что нужны в этой конкретной точке сети. Использование UTM значительно упрощает администрирование и сетевую топологию, так как вместо управления несколькими физическими устройствами (брандмауэр, система обнаружения вторжений, VPN и т. д.) можно сконцентрироваться на работе с одним. Типовой вариант развертывания «Континент 4» представлен на рисунке 3.

Рисунок 3. Вариант развертывания «Континент 4»

Gartner — исследовательская и консалтинговая компания, специализирующаяся на рынках информационных технологий — выделяет три больших сценария использования межсетевых экранов: пограничный, внутренний и для частного облака.

От пограничного межсетевого экрана требуется обеспечить защиту взаимодействия с интернетом. В рамках этой задачи необходимы механизмы:

Это — главный сценарий, который поддерживают все устройства «Континент 4».

Внутренний межсетевой экран сегментирует корпоративную сеть. Для решения этой задачи требуются:

Для реализации этого сценария был создан специализированный брандмауэр. Разработка потребовала кардинальной смены подхода к архитектуре, но заложила существенный запас производительности на будущее.

Виртуальный межсетевой экран обеспечивает микросегментацию сети частного облака, и для него характерны следующие задачи:

«Континент 4» совместно с vGate 4 закрывает все эти сценарии. Таким образом, обеспечивается комплексное решение всех проблем, связанных с сетевой безопасностью.

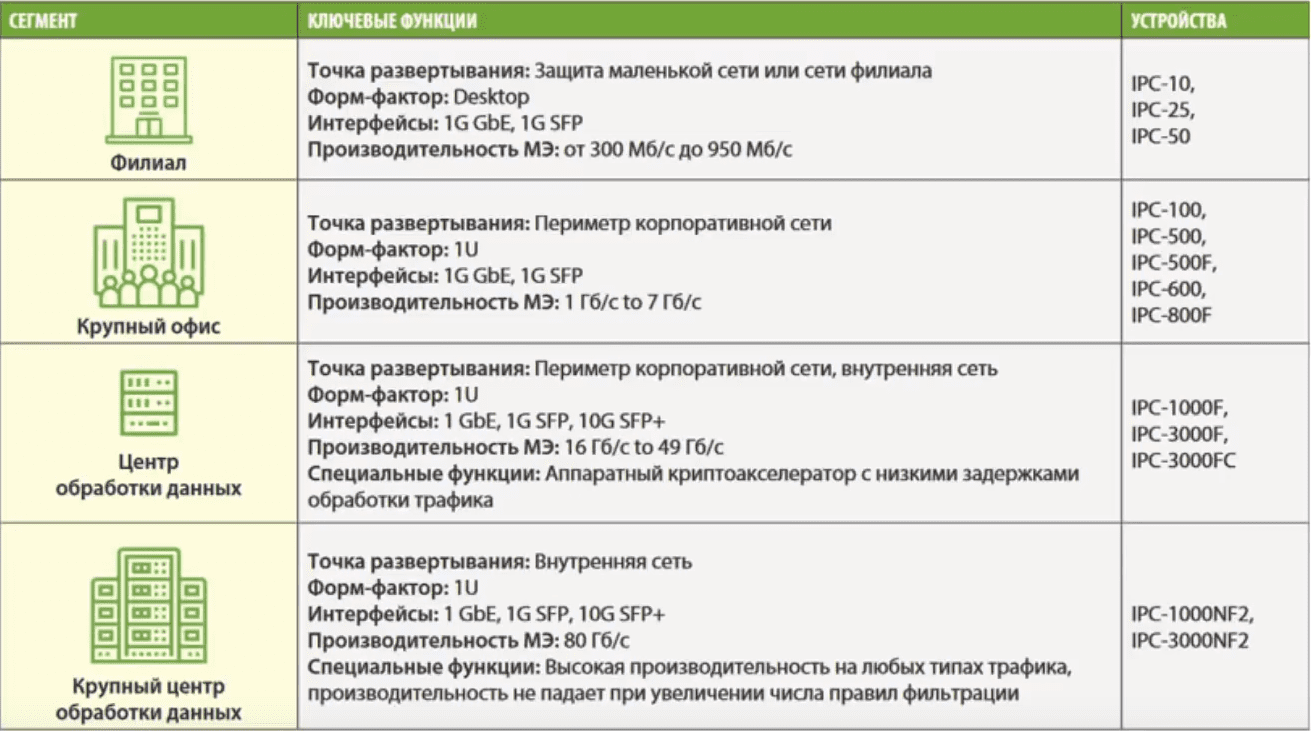

Модельный ряд «Континент 4» позволяет компаниям выбрать решение, подходящее по масштабу защищаемой сети и, соответственно, по бюджету, так как один из критериев лицензирования — производительность аппаратной платформы.

Таблица 1. Производительность линейки устройств «Континент 4» в режиме UTM, МЭ и VPN

| IPC-10 | IPC-50 | IPC-500/500F | IPC-600 | IPC-800F | IPC-1000F | IPC-3000F | |

| Производительность межсетевого экрана, лабораторный трафик | 600 | 1200 | 2600 | 6200 | 11500 | 22300 | 50000 |

| Производительность межсетевого экрана, Real-world mix | 400 | 600 | 1200 | 3000 | 4900 | 14500 | 25000 |

| Производительность UTM, лабораторный трафик | 500 | 700 | 1400 | 2900 | 6000 | 7200 | 11680 |

| Производительность UTM, Real-world mix | 280 | 300 | 730 | 1500 | 3000 | 4500 | 6000 |

| VPN | 150 | 320 | 550 | 1300 | 2500 | 4400 | 7200 |

Таблица 2. Линейка устройств «Континент 4» по сегментам

Что нового в «Континент 4»

Разработано ядро UTM — межсетевой экран с гибким распределением трафика по механизмам безопасности

Новая система работы с передачей данных является главным архитектурным нововведением. Дополнительные подсистемы (DPI, IPS, URL reputation) включаются только для релевантного трафика. Это значительно экономит ресурсы и обеспечивает высокую пропускную способность без снижения уровня защиты.

Обновлена система управления

Стоит также обратить внимание на измененную систему администрирования, которая ориентирована на создание и поддержание единой инфраструктуры (таблица 3).

Таблица 3. Централизованное управление инфраструктурой «Континент 4»

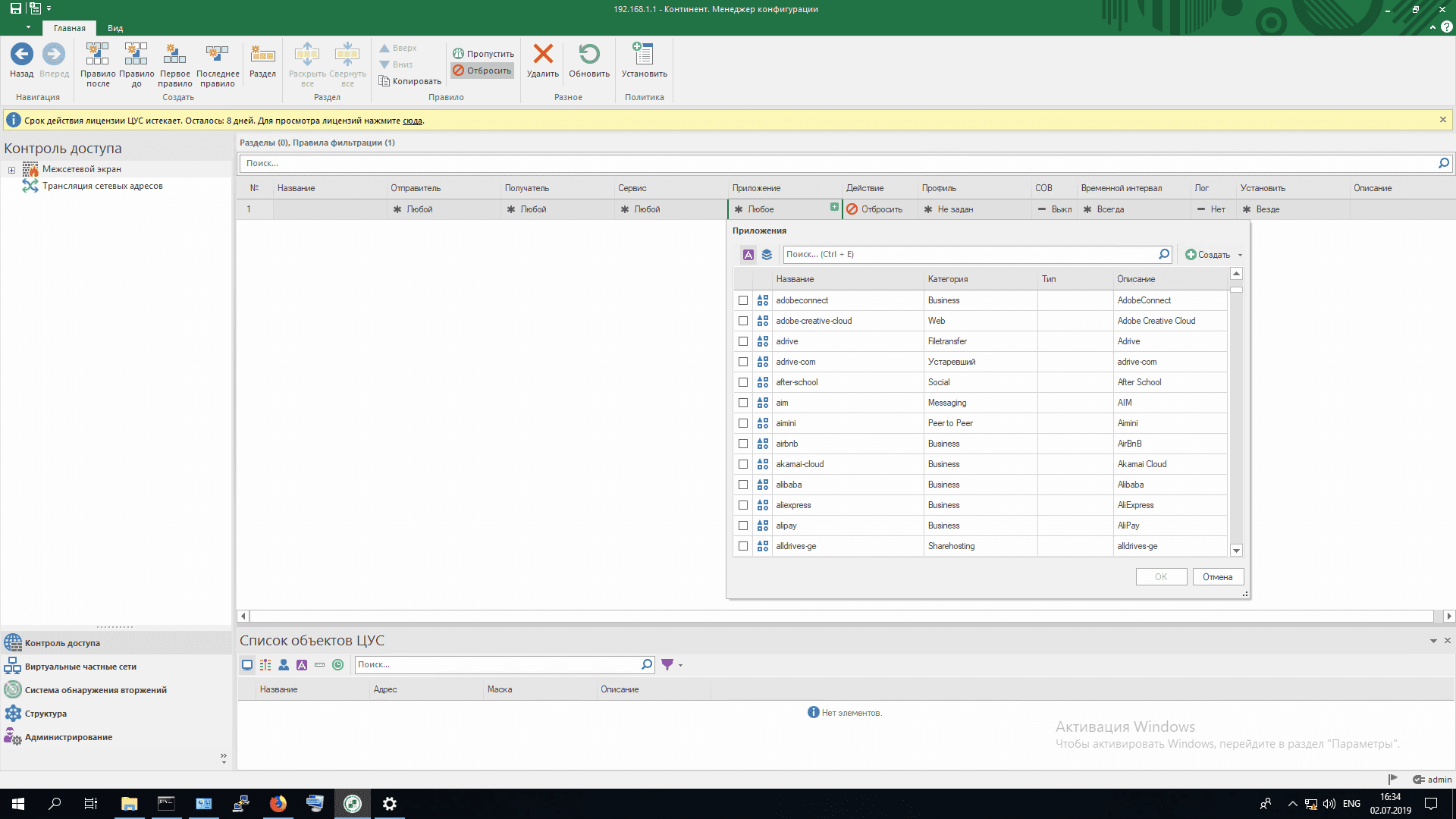

Расширен набор механизмов безопасности

В сравнении с предыдущим поколением заметно дополнен арсенал используемых способов проверки трафика:

Разработан специализированный межсетевой экран для сегментации внутренней сети

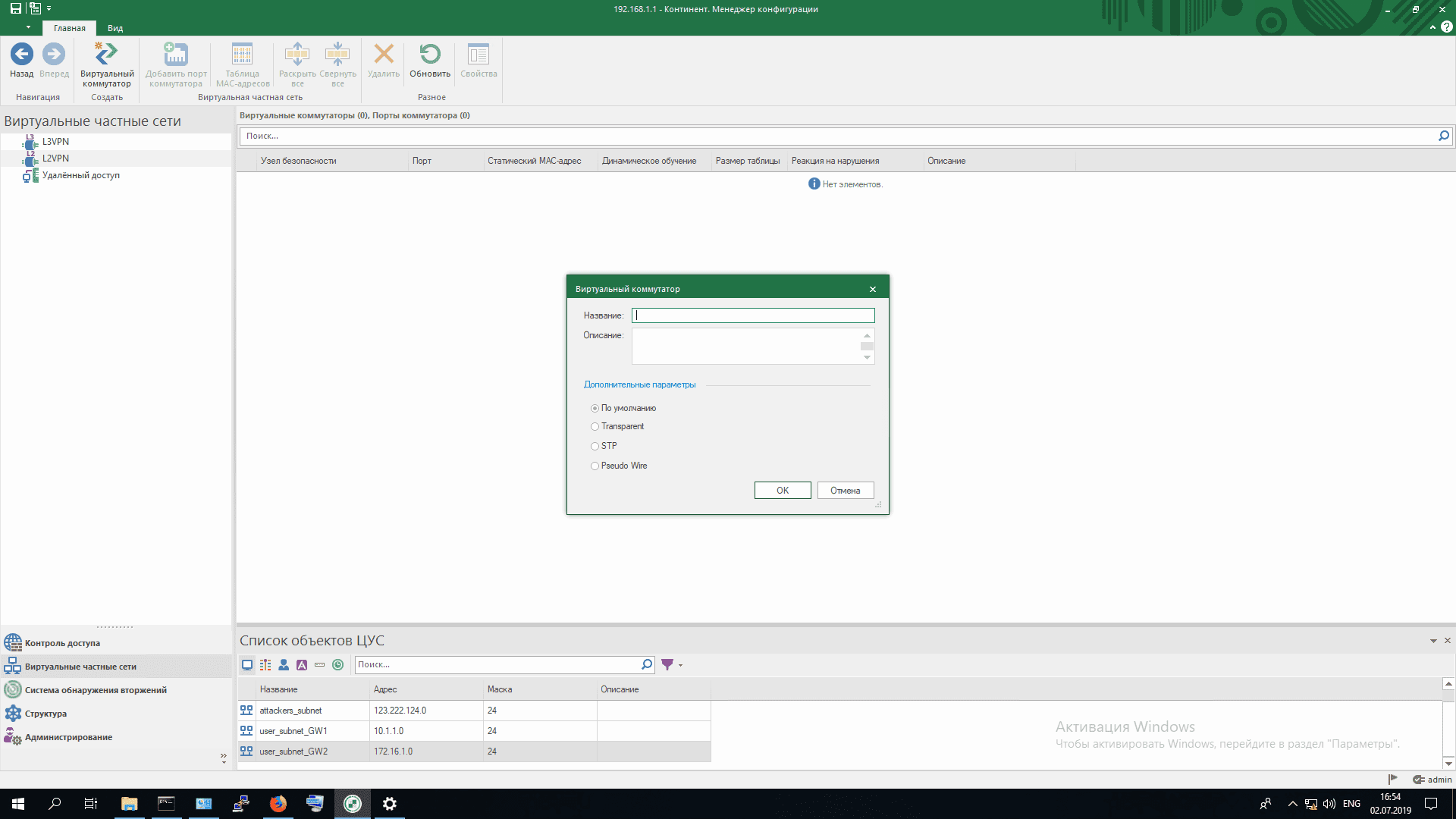

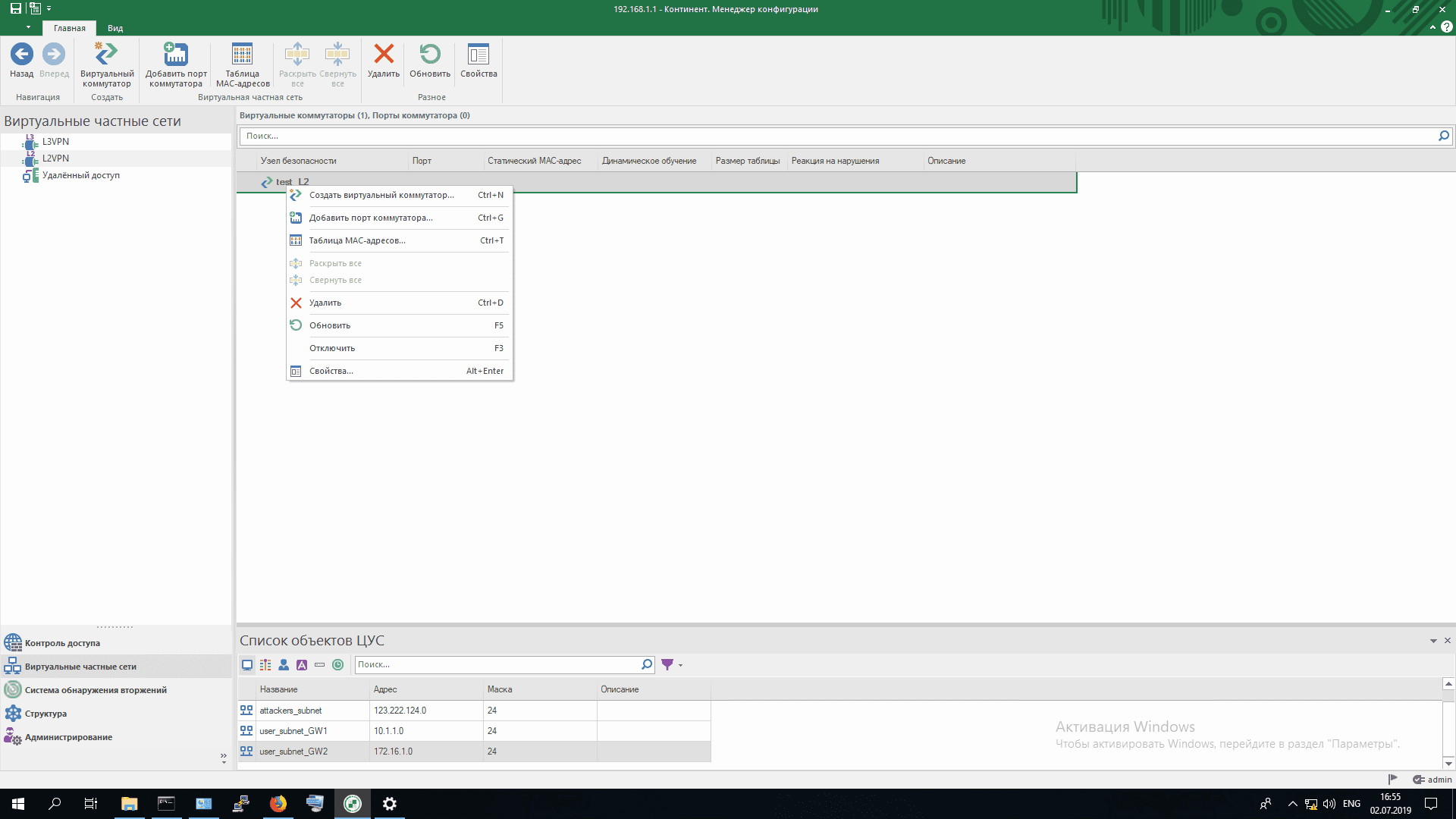

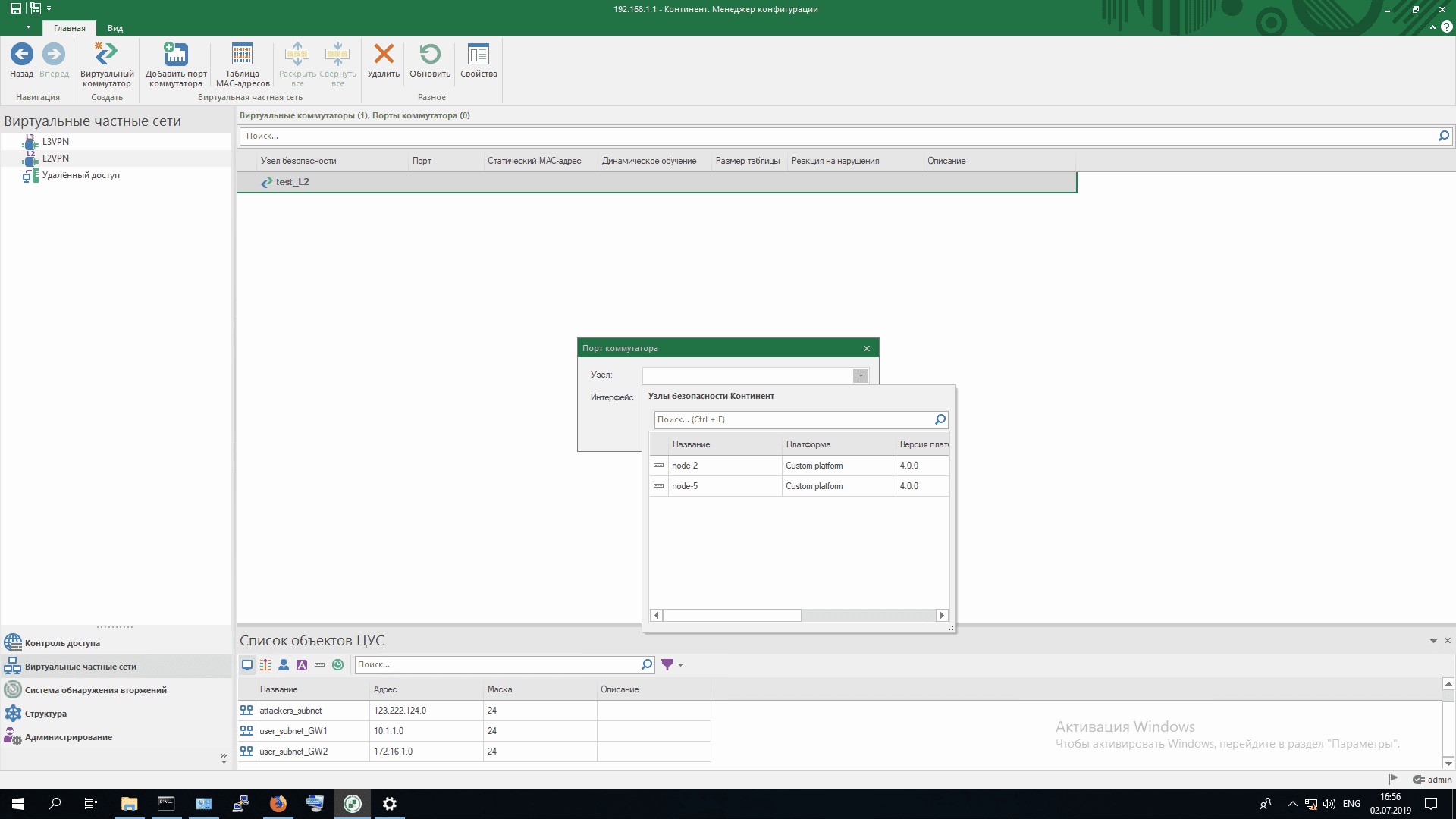

Для задач сегментации внутренней сети был с нуля создан новый модуль фильтрации трафика. За счет применения технологии Intel DPDK удалось добиться производительности в 80 Гбит/с и 45 млн пакетов в секунду, причем благодаря патентованной технологии трансляции политики фильтрации трафика в префиксные деревья производительность устройства не падает при увеличении числа правил. Произведены доработки в части возможностей построения виртуальных частных сетей и межсетевого экранирования:

Если суммировать вышеизложенное, новый «Континент 4» поможет эффективно защитить периметр сети и обеспечить сегментацию, оптимизировать затраты на безопасность, сэкономить время администратора.

Характеристики комплекса «Континент 4»

Ранее было отмечено, что характеристики комплекса были значительно доработаны и улучшены. Для начала разберемся, что же было предпринято и чего стоило добиться заявляемой производительности. Затем мы, конечно, детально рассмотрим практические примеры настройки новой версии.

Оптимизация сетевой архитектуры

В процессе разработки эксперты «Кода Безопасности» провели объемную исследовательскую работу. Без такого подхода, возможно, не получилось бы достичь значительных результатов.

По словам представителей компании, перед отделом исследований было поставлено несколько приоритетных задач:

Для начала нужно понять, в чем, собственно, состояла проблема. Заключалась она в последовательной обработке правил, что часто приводило к деградации производительности при значительном возрастании их количества. Ввиду этого невозможно было сделать сверхмощную платформу без оптимизации подсистем обработки трафика и других компонентов. Например, то же добавление процессоров с большим количеством ядер, узлов для распараллеливания обработки трафика или применение интегральных схем специального назначения (ASIC) и FPGA-модулей просто привело бы к удорожанию и плохой масштабируемости. Средние и младшие платформы «Континент» стали бы неконкурентоспособными. Поэтому вариант с модернизацией уже и так достаточно мощной платформы от версии 3.9 признали нецелесообразным.

Такие выводы были сделаны не на пустом месте. Разработчики провели нагрузочное тестирование:

Такие результаты явно указывали, что нужно искать иные подходы и совершенствовать программную часть комплекса «Континент». Рассматривались три возможных варианта, отраженные в таблице 4; по результатам их сравнения был избран третий подход, заключающийся в собственной разработке внутренней логики. В основу подхода легли упомянутые ранее средства: технология Intel DPDK и алгоритм префиксных деревьев.

Таблица 4. Варианты доработки программной части комплекса «Континент»: достоинства и недостатки

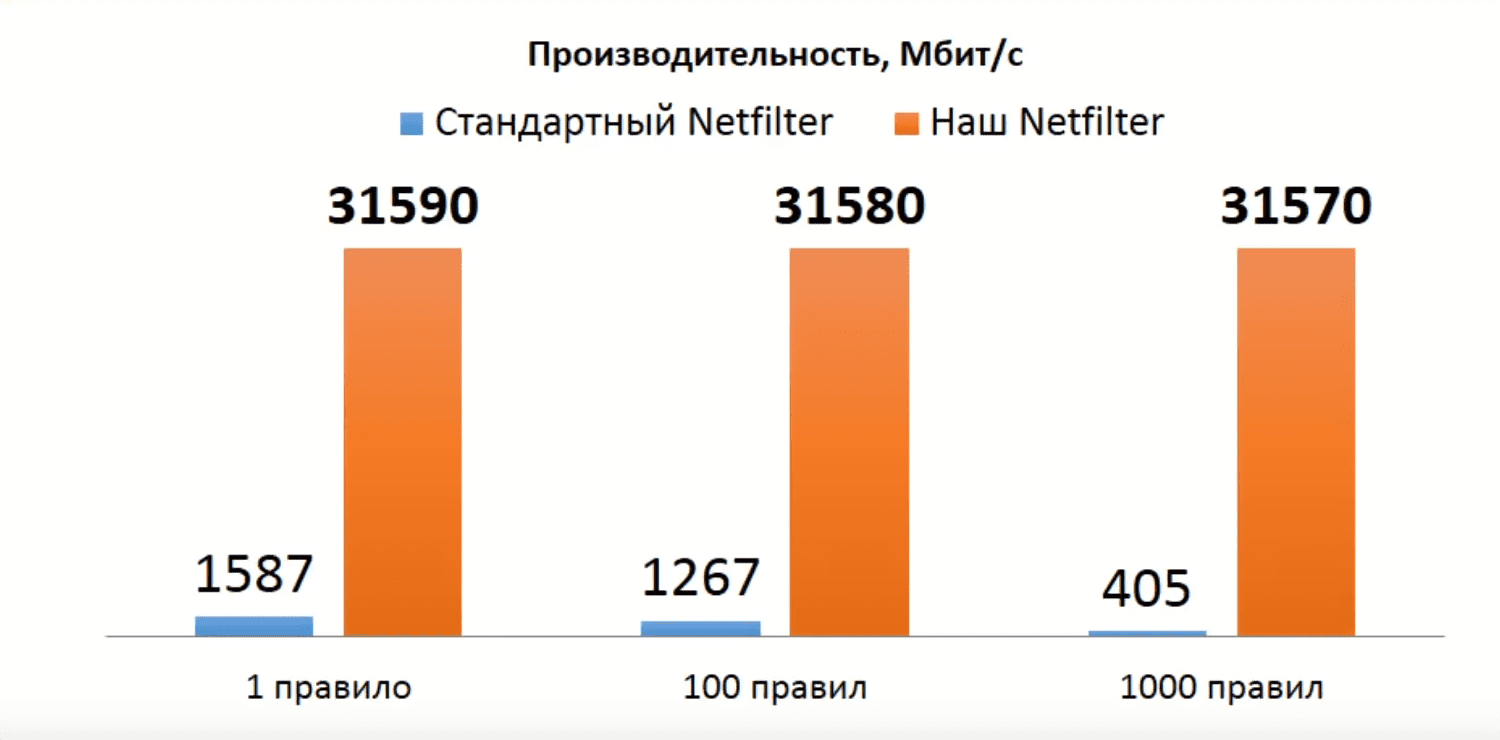

Эффективность третьего варианта подтверждается проведенными тестами на стандартной версии межсетевого экрана Netfilter и доработанной версии с применением Intel DPDK и алгоритма префиксных деревьев.

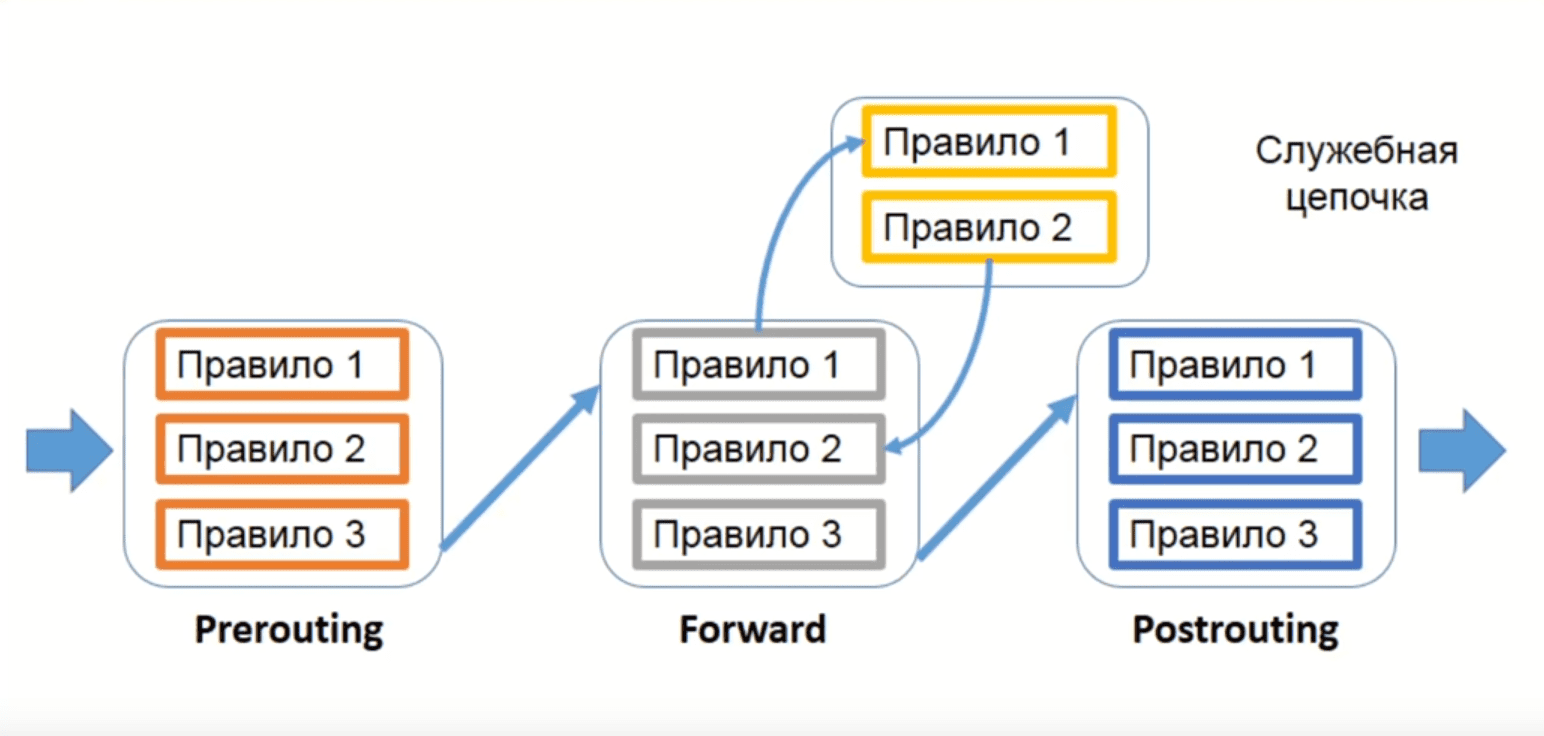

Стандартный Netfilter: 1 правило — скорость 1,5 Гб\с, 100 правил — 1,2 Гб\с, 1000 правил — 405 Мб\с (падение производительности на 75%). Такие результаты связаны с методами обработки, применяемыми в стандартном межсетевом экране (рисунок 4), суть которых состоит в прохождении пакета по всем имеющимся правилам в блоке сверху вниз.

Рисунок 4. Стандартный алгоритм обработки пакетов в межсетевом экране

Новый вариант обработки правил с применением префиксных деревьев отличается тем, что в момент получения пакета просчитывается путь, по которому он может пойти, учитывая его характеристики. Также просчет нужно производить при изменениях правил (и только после этого отправлять на узлы безопасности обновленные политики).

После внедрения Intel DPDK и алгоритма префиксных деревьев были произведены повторные замеры на UDP-трафике с размером пакета 64 байта (рисунок 5).

Рисунок 5. Повторные замеры «Кода Безопасности» на новой программной основе в сравнении с предыдущими результатами

В конечном итоге оказалось, что на любом количестве правил и на любых пакетах достигается производительность до 30 Гбит\с, даже при снижении аппаратной мощности с 14 ядер сначала до 8, а потом и до 4 ядер. Такие показатели для разработчиков «Кода Безопасности» означали то, что можно использовать одну и ту же аппаратную платформу сразу для нескольких функций безопасности. Поэтому следующим логичным шагом была оптимизация архитектуры системы обнаружения и предотвращения вторжений.

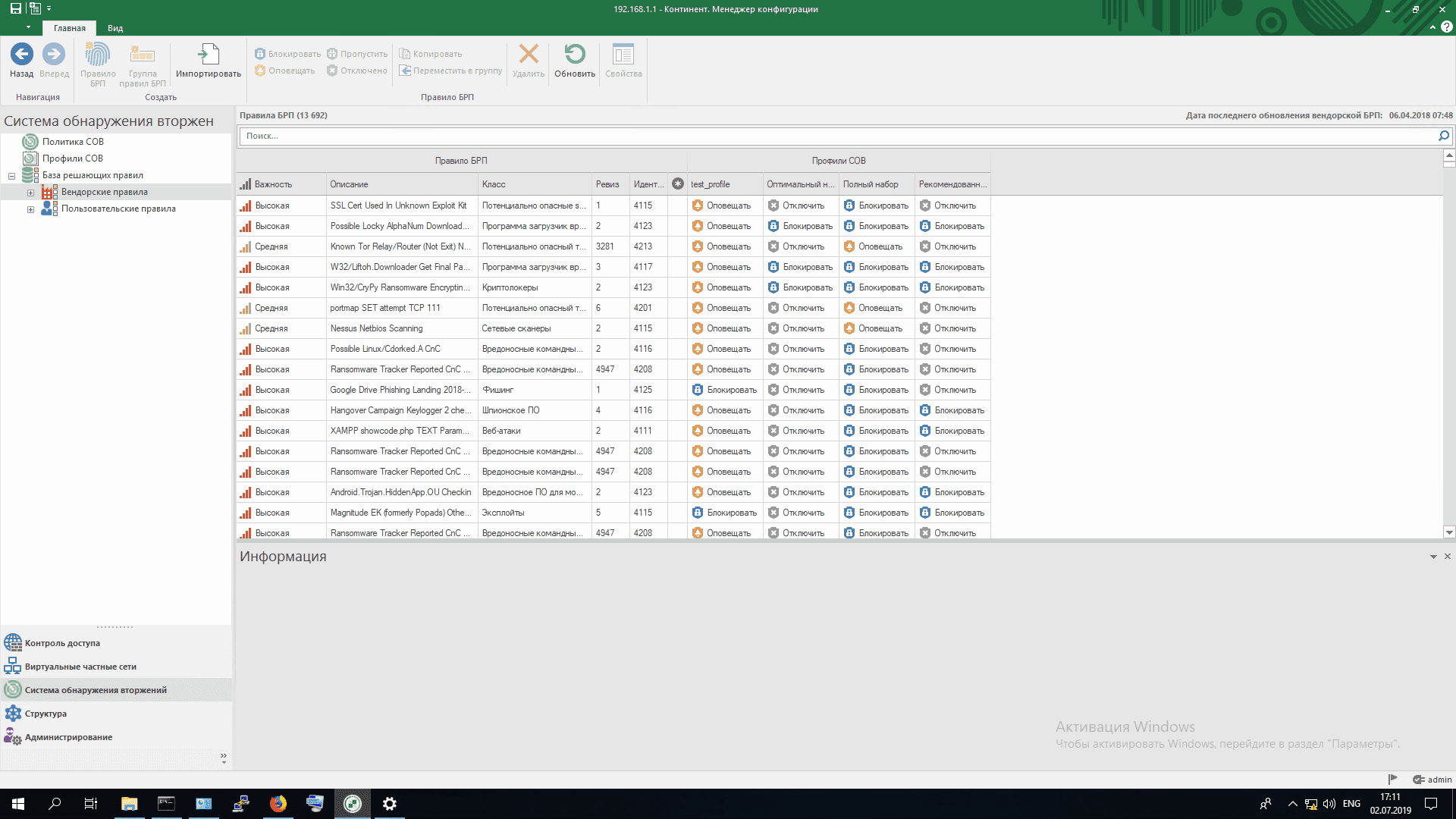

Оптимизация архитектуры IDS\IPS (СОВ)

Система обнаружения и предотвращения вторжений (далее — СОВ) — один из самых ресурсоемких механизмов защиты. Помимо того, что приходится тратить ресурсы на экранирование трафика, нужно еще его обрабатывать и проверять на наличие потенциально вредоносной активности. Рассмотрим ключевые проблемы СОВ и подходы, которые применили для их решения в «Континент 4» (таблица 5).

Таблица 5. Ключевые проблемы СОВ и способы их решения

Видно, что некоторые следствия ключевых проблем могут привести к снижению уровня безопасности: например, отключение групп правил или всего механизма в целом создает риск пропустить атаки злоумышленников.

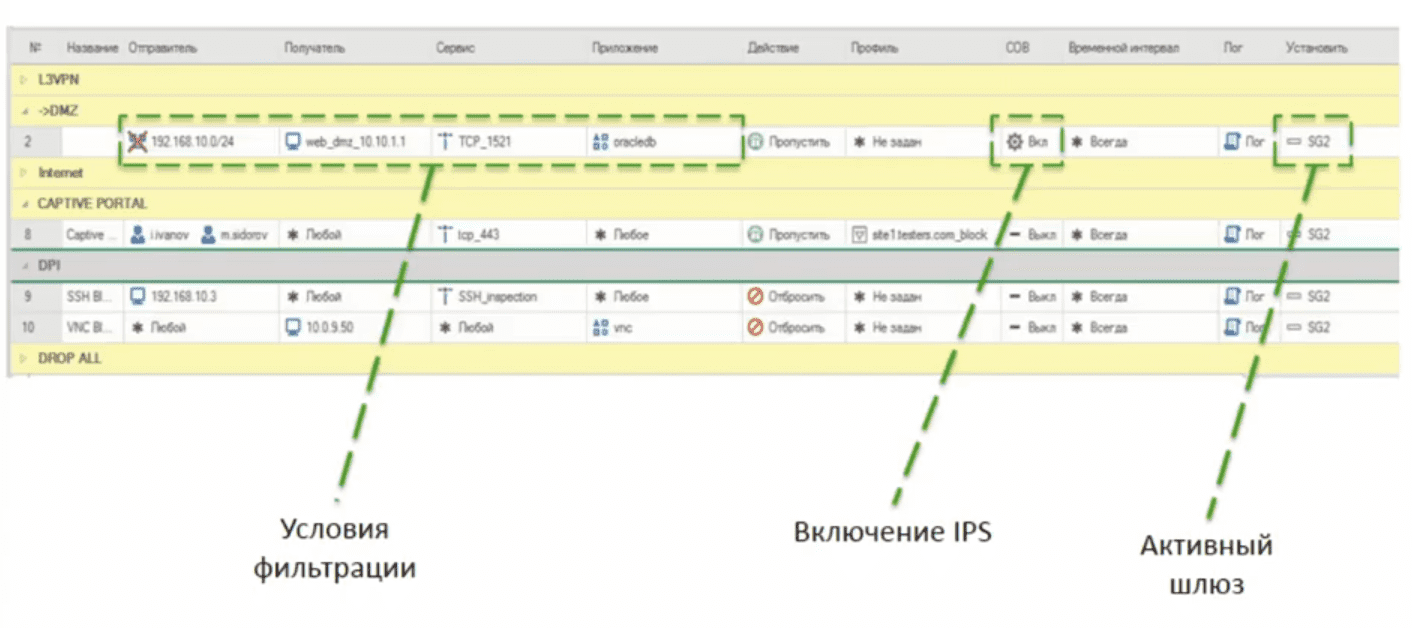

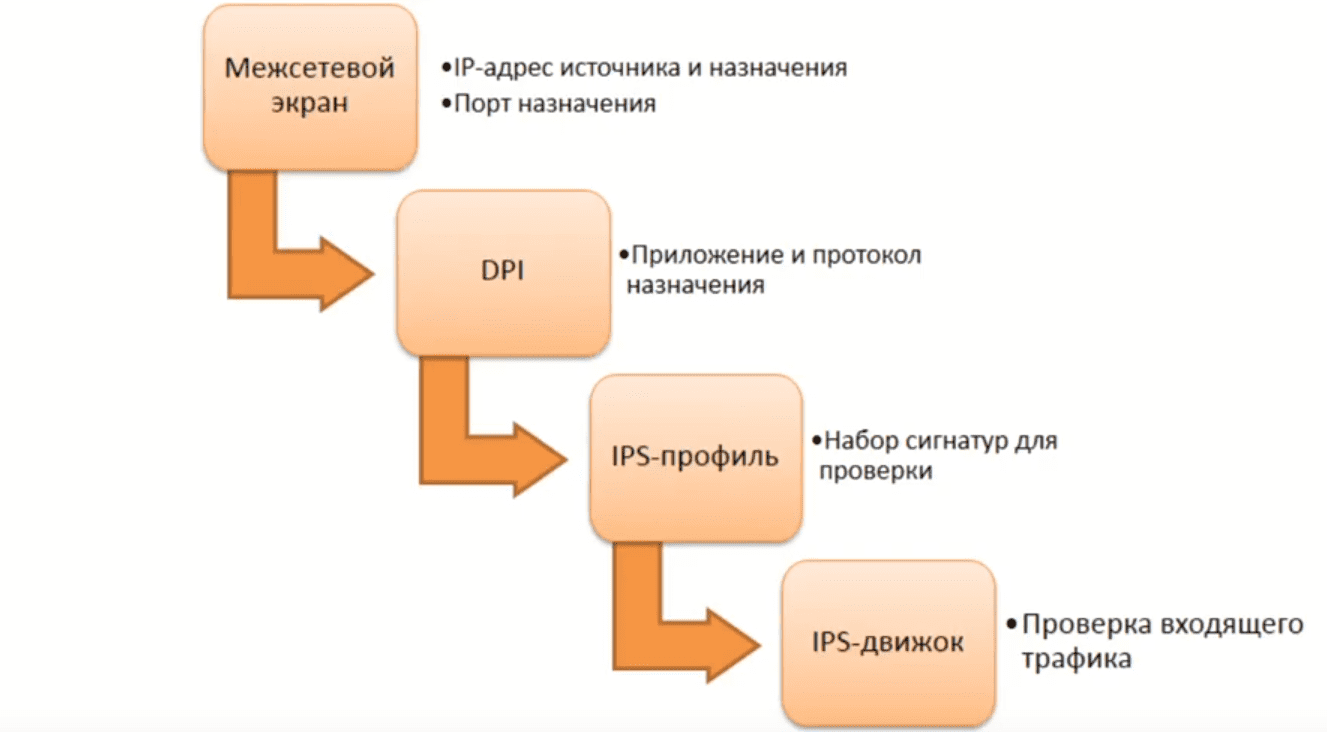

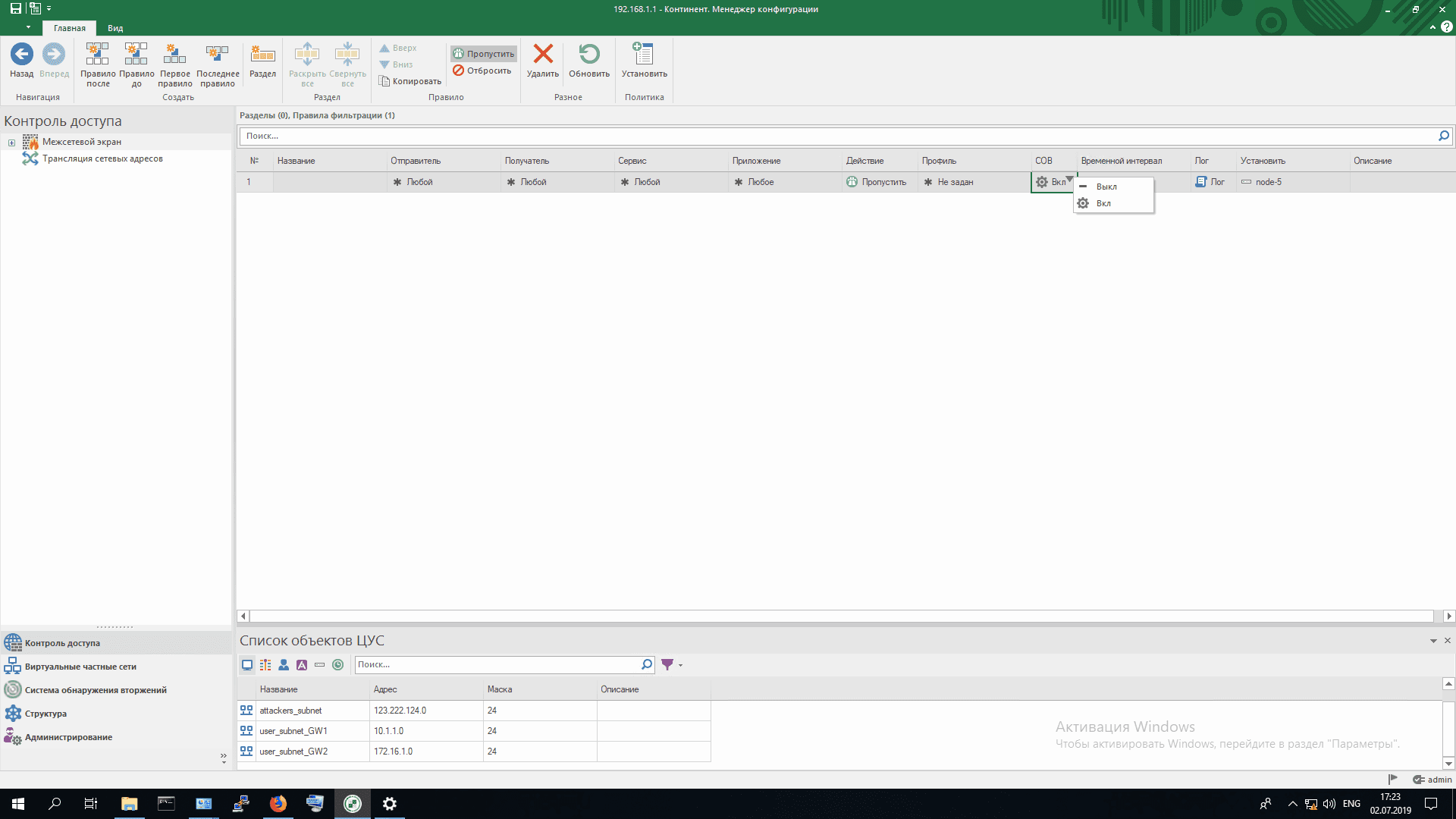

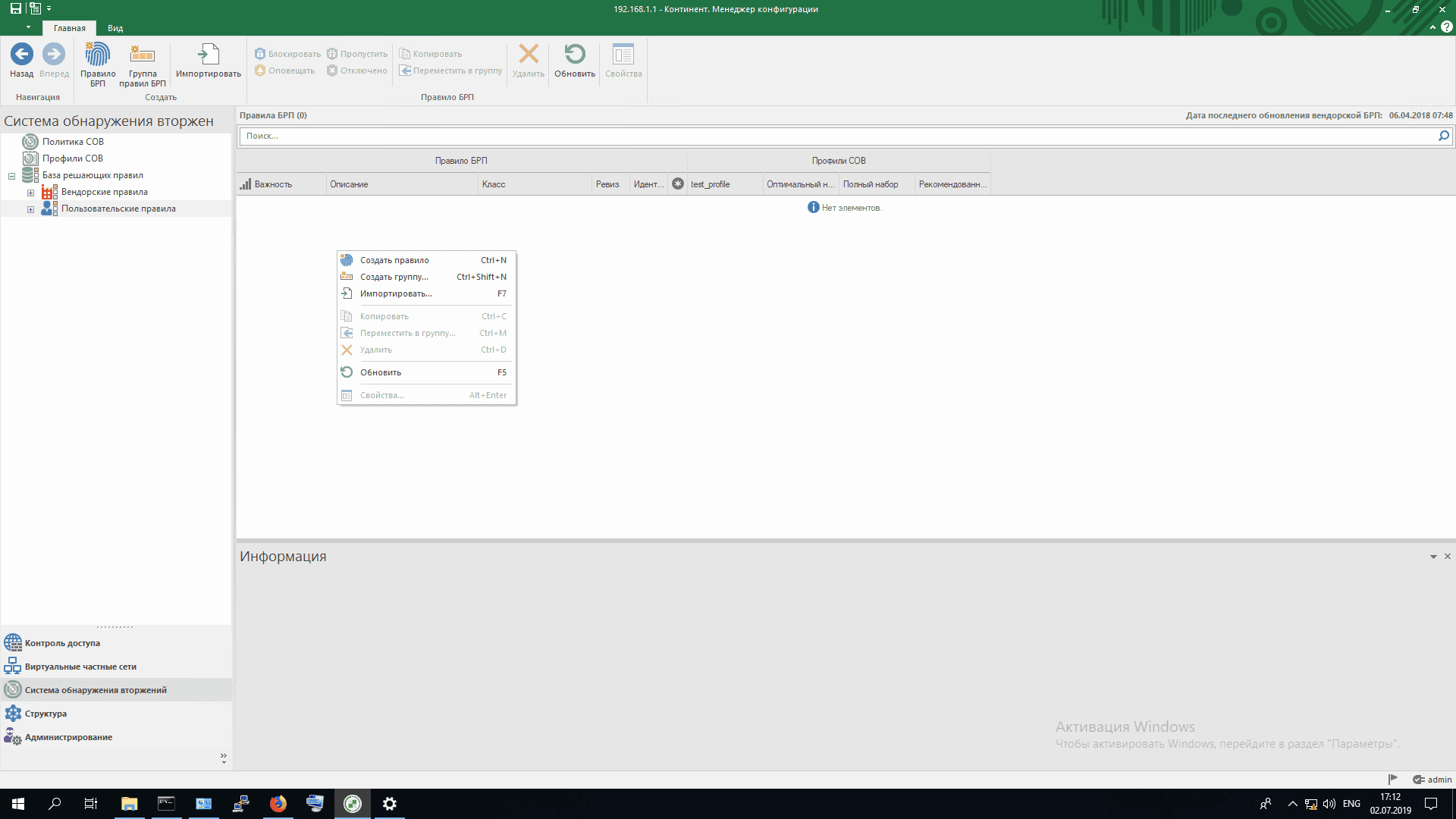

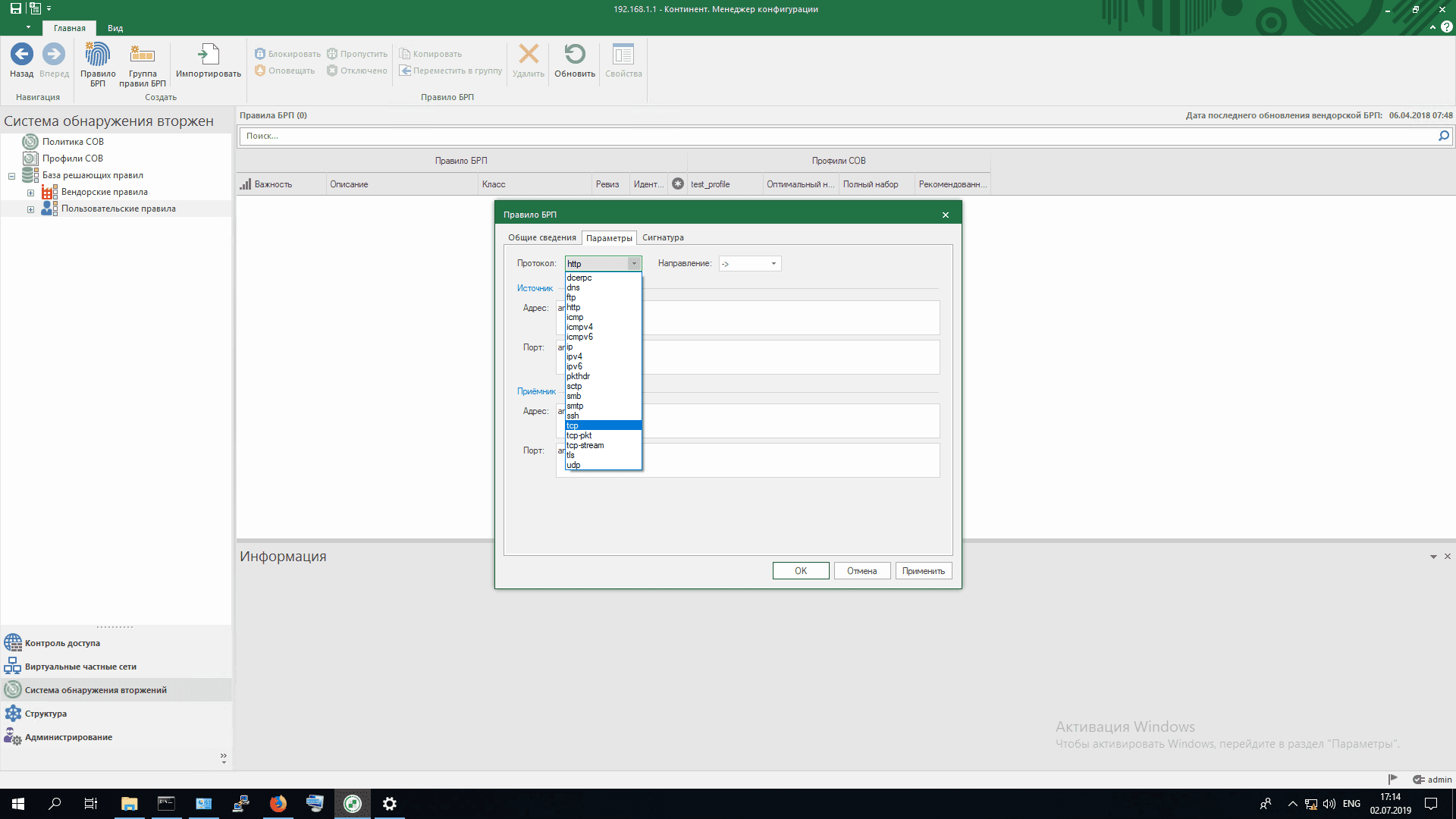

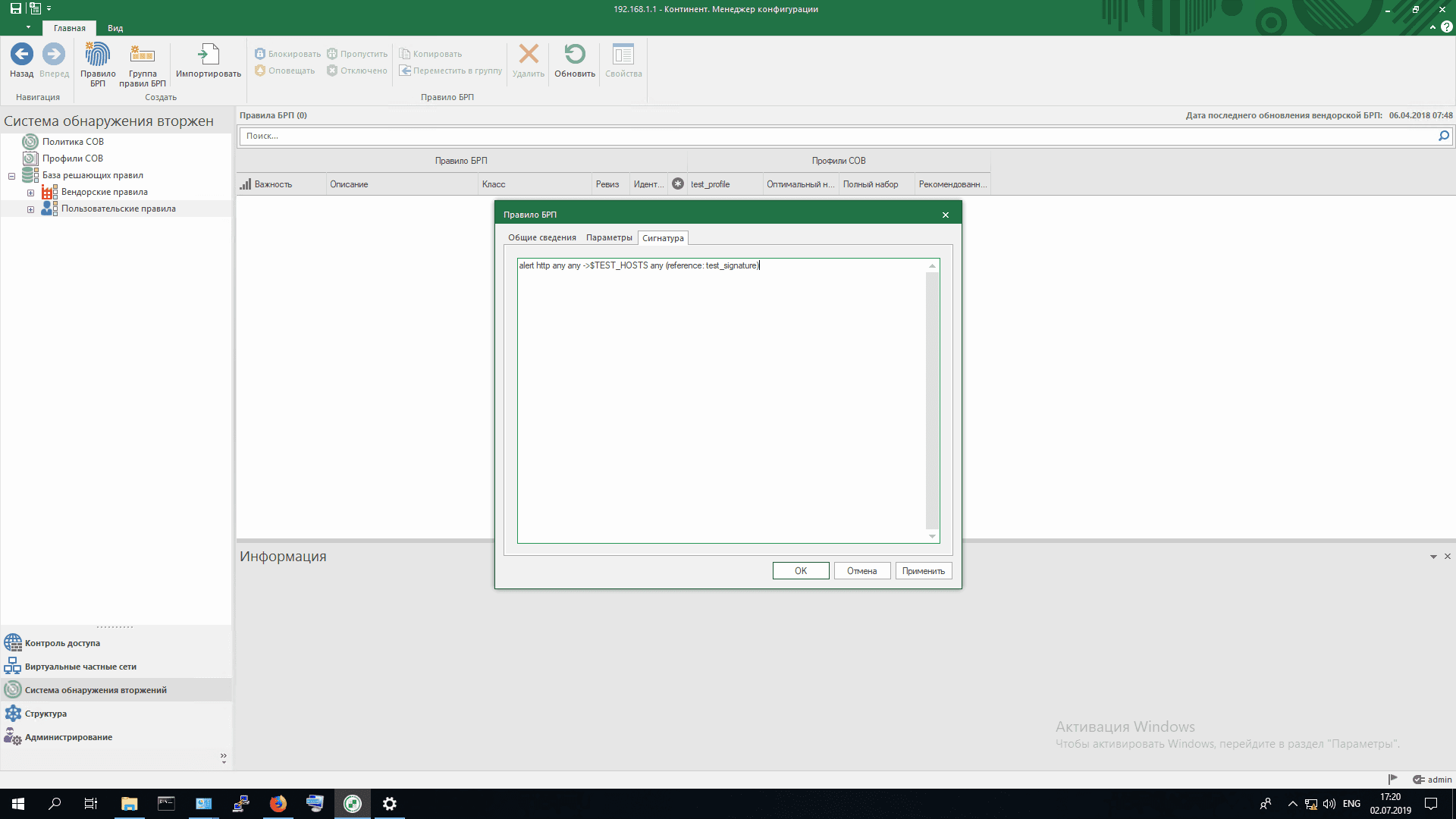

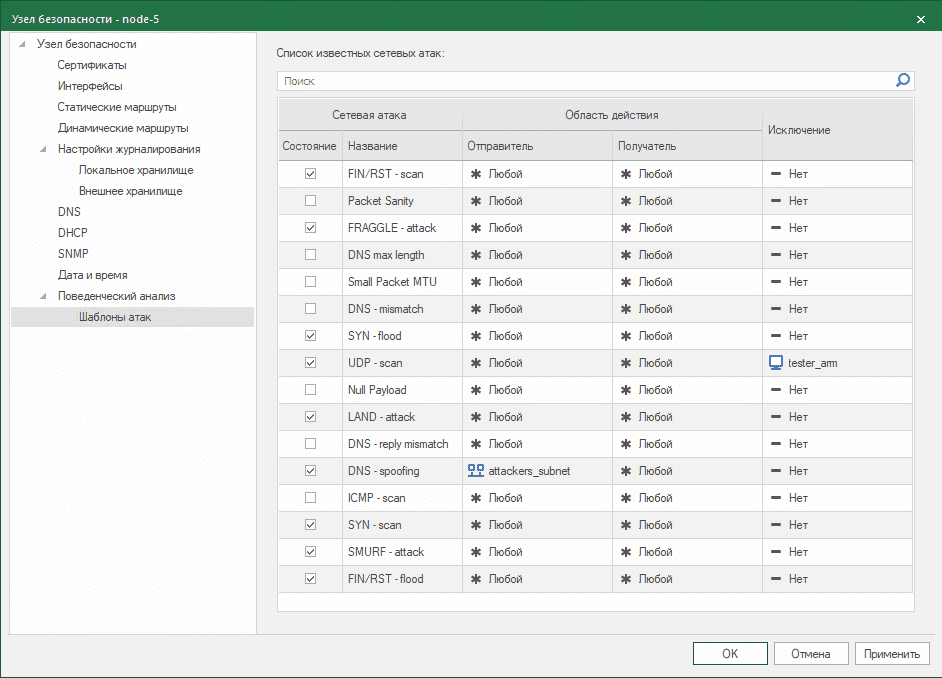

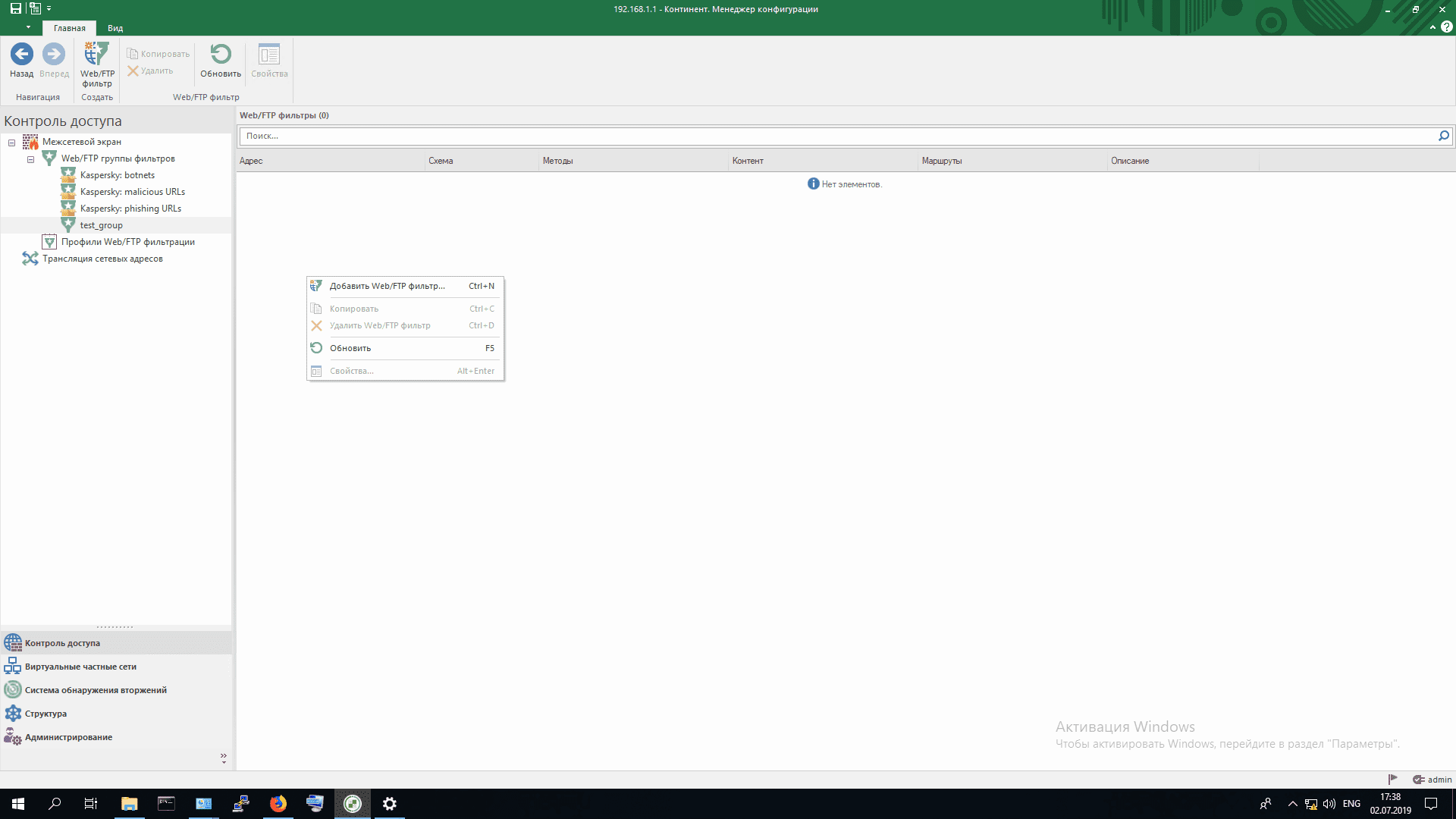

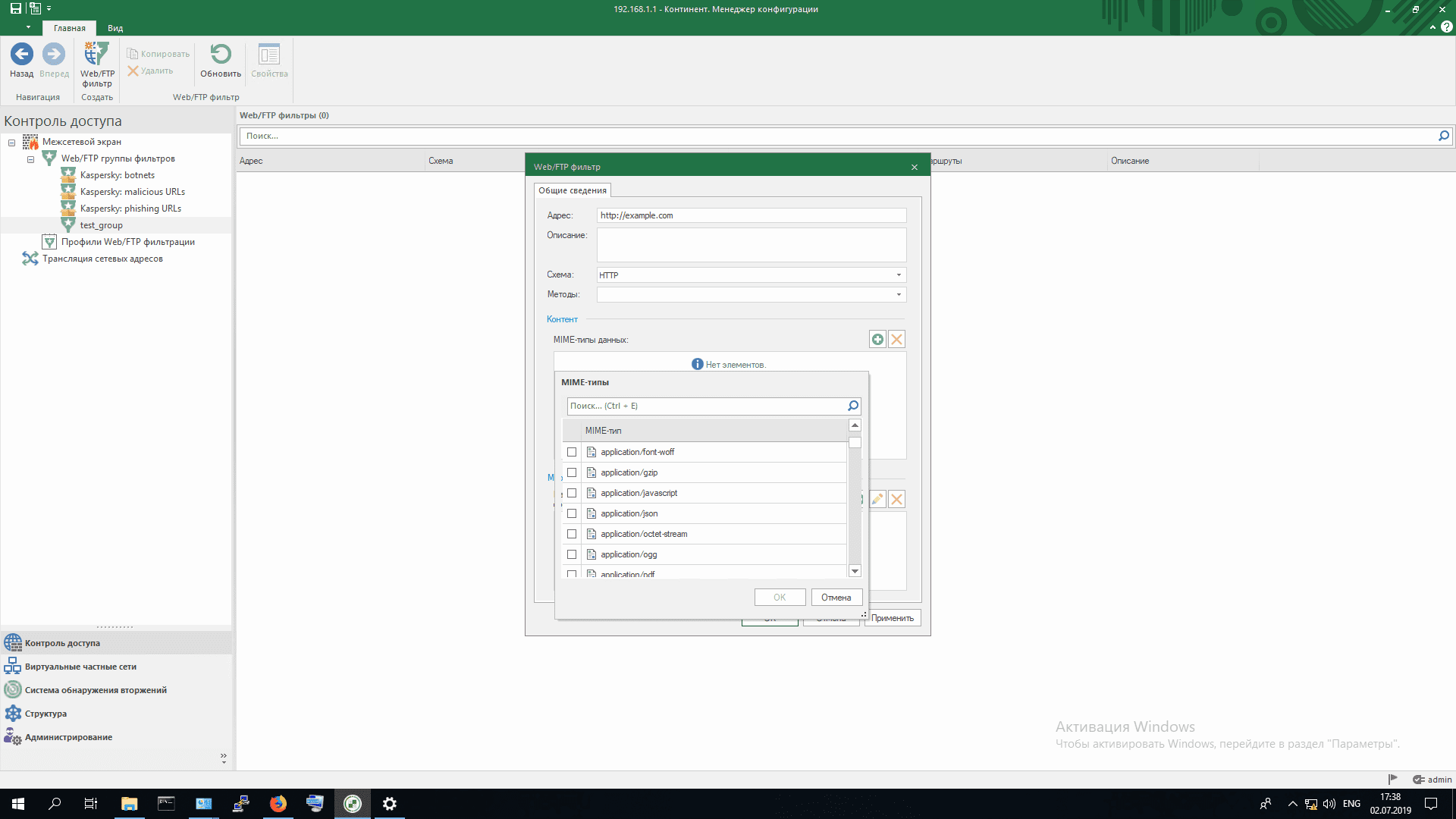

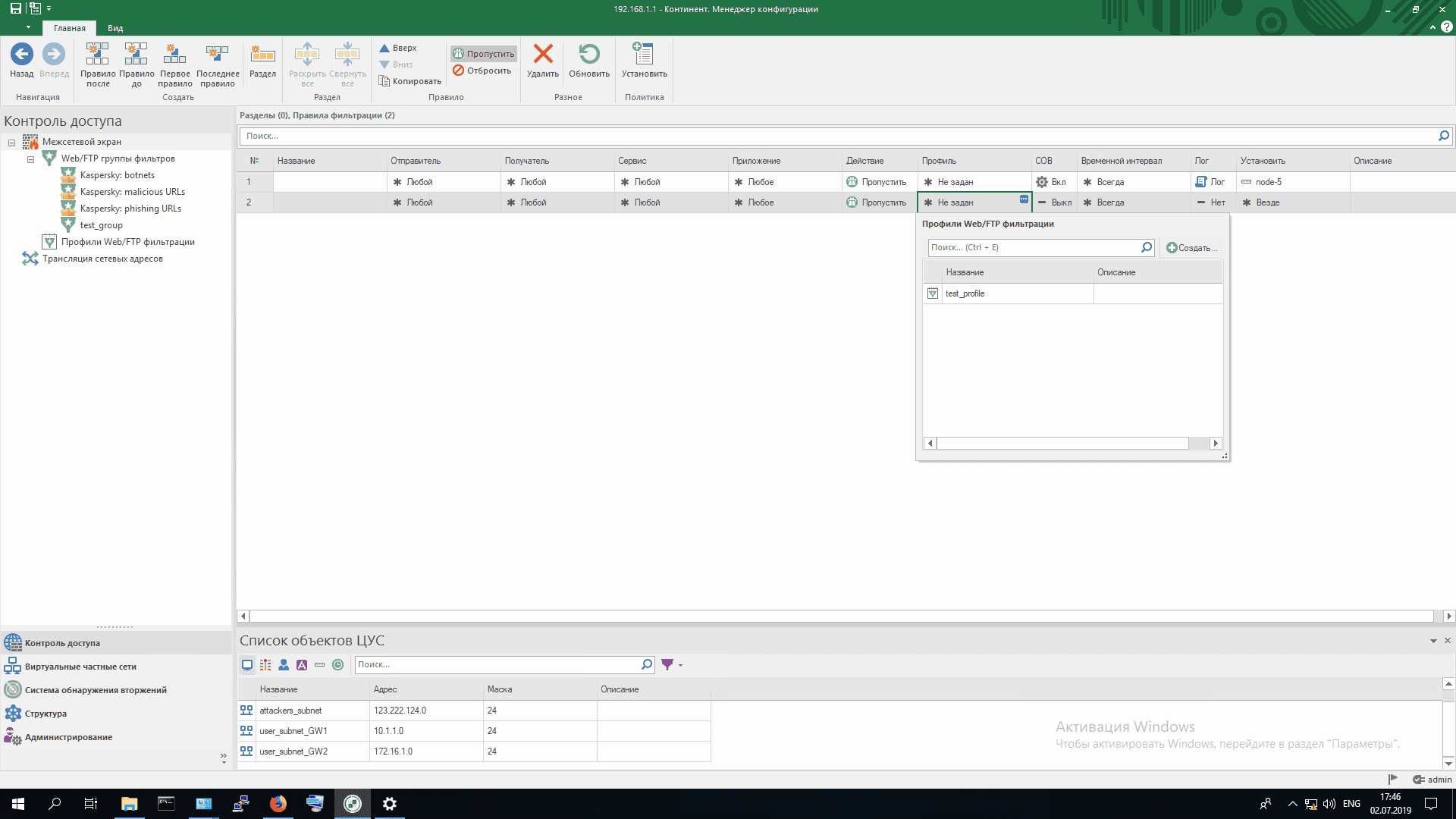

Для оптимизации данного механизма разработчики «Континент 4» пошли следующим путем: вынесли подключение сигнатур во вполне удобное для администраторов системы место, а именно — непосредственно в политики фильтрации. Достоинствами такого подхода являются высокая гибкость настройки и гранулярность — точечное включение или отключение СОВ для конкретного типа трафика (рисунок 6).

Рисунок 6. Включение СОВ непосредственно в политиках фильтрации

Подход работы с профилями зарекомендовал себя в СОВ, в том числе и в «Континент 4». На самую ресурсоемкую проверку приходит только тот трафик, который действительно нужно проверять.

Такой подход решает ключевую проблему комплексных систем защиты информации в формате UTM: значительное падение производительности при активации СОВ, множество ложных срабатываний. Этим могут воспользоваться хакеры, вынудив администраторов безопасности перестать обращать на них внимание или вообще на время отключить систему обнаружения и предотвращения вторжений. В момент такого отключения может быть проведена реальная атака, вероятность фиксирования которой уже будет меньше.

Впрочем, недостаточно только лишь повысить удобство работы. Более значимым изменением можно считать, например, оптимизацию сигнатур (правил обнаружения). У «Кода Безопасности» есть аналитический отдел, который постоянно занимается этой задачей; работа сигнатур проверяется на стенде еще до их отправки заказчику, и в случае выявления высокой загрузки ресурсов срабатывает скрипт, который отправляет информацию о ресурсоемкой сигнатуре аналитикам. Заслуживает упоминания и то, что специалисты усовершенствовали типовые профили СОВ.

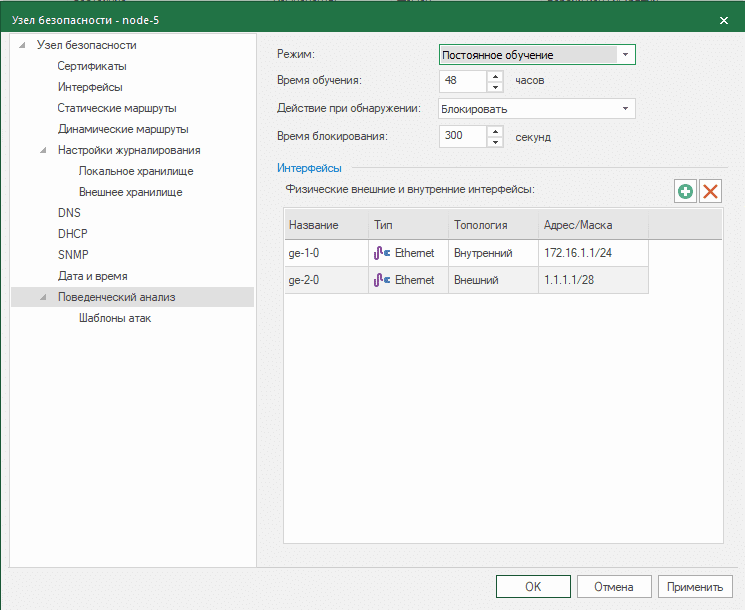

Другое важное улучшение — это вынесение обработки типовых атак за пределы модуля СОВ, для чего применяется поведенческий анализ. На его основе происходит отброс части трафика еще до отправки в сигнатурный модуль (рисунок 7).

Рисунок 7. Оптимальная обработка трафика системой обнаружения и предотвращения вторжений

Модуль поведенческого анализа, или «Детектор атак», отсекает примерно 98% мусорной активности, которая идет со стороны интернета (в случае установки на границе сети). При этом включение Детектора атак не влияет на пропускную способность канала. В поведенческом анализе есть обучаемые шаблоны по известным сетевым атакам, среди которых выделены 4 профиля с высокой долей вероятности ложных срабатываний:

Для снижения риска некорректной работы применяются методы машинного обучения.

Подводя промежуточный итог по данному разделу, можно сказать, что решение проблемы производительности СОВ — задача комплексная. Оптимизация сигнатур для СОВ возможна и необходима для эффективной работы конечных устройств. Вынос части механизмов защиты от атак за пределы системы обнаружения вторжений имел обоснование, и его реализация, несомненно, сыграла положительную роль в улучшении показателей «Континент 4».

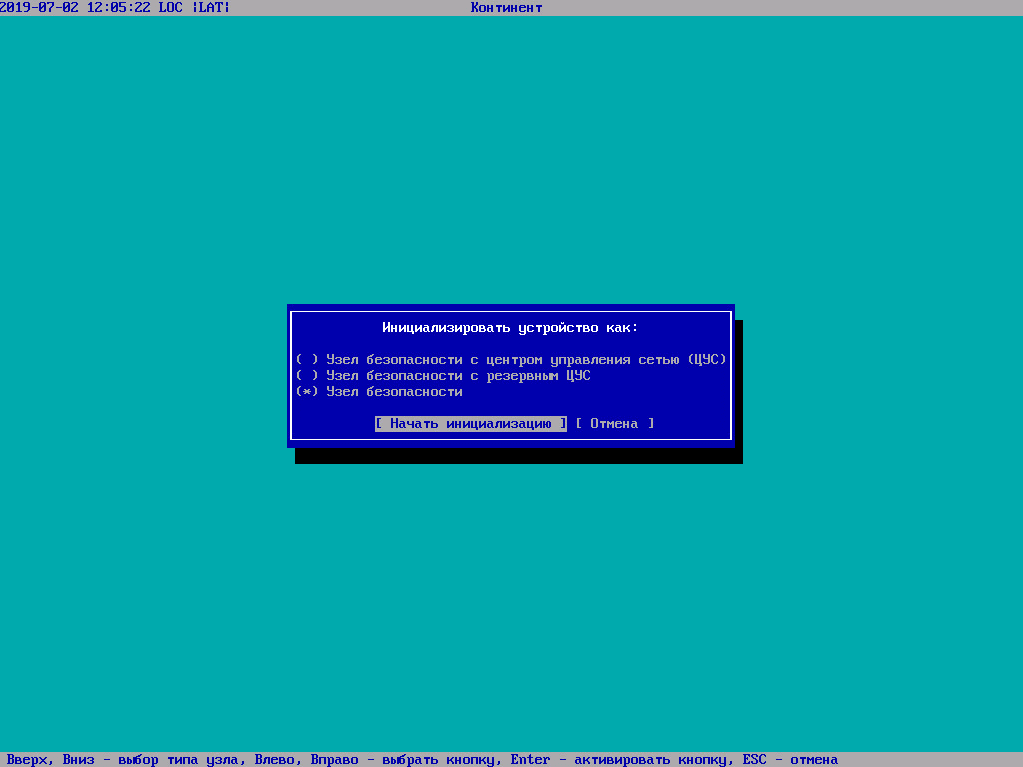

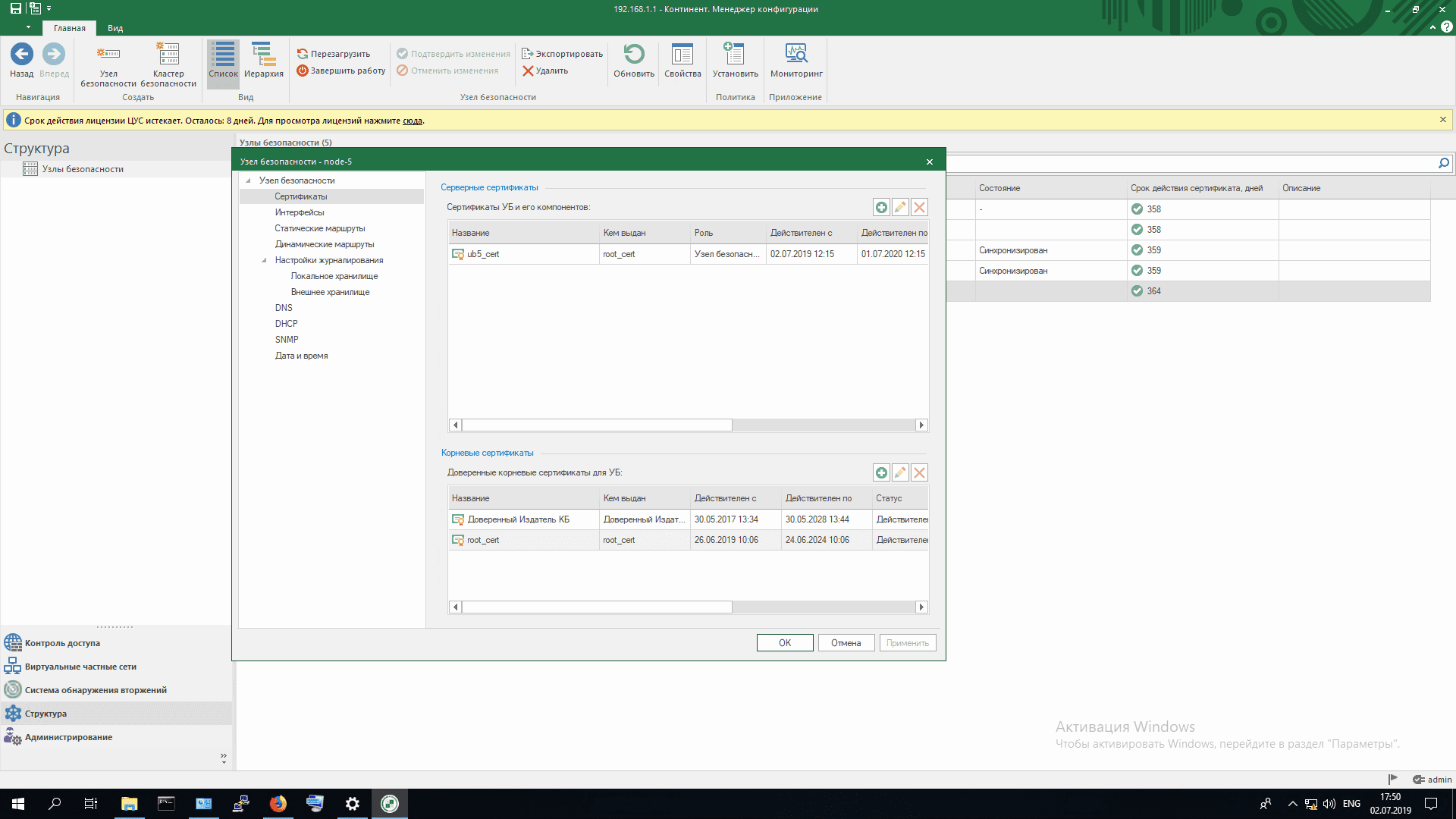

Работа с комплексом «Континент 4»

Комплекс «Континент 4» включает:

Таблица 6. Возможные сценарии применения узла безопасности

| Тип узла безопасности | ||||||||

| Центр управления сетью | Межсетевой экран | Модуль L2VPN | Модуль L3VPN | Детектор атак | Сервер доступа | Модуль идентификации пользователей | Модуль поведенческого анализа | |

| UTM | + | + | + | + | + | + | + | + |

| Высокопроизводительный межсетевой экран | + | + | ||||||

| Детектор атак |